要被視為與 Android 兼容,設備實現必須滿足Android 兼容性定義文檔 (CDD)中提出的要求。 Android 10 CDD 使用架構安全性和欺騙性來評估生物識別實施的安全性。

- 架構安全:生物特徵管道對內核或平台妥協的彈性。如果內核和平台妥協不賦予讀取原始生物特徵數據或將合成數據注入管道以影響身份驗證決策的能力,則管道被認為是安全的。

- 生物識別安全性能:生物識別安全性能通過生物識別的欺騙接受率 (SAR) 、錯誤接受率 (FAR) 和(如果適用)冒名頂替接受率 (IAR) 來衡量。 SAR 是 Android 9 中引入的一項指標,用於衡量生物特徵對物理呈現攻擊的彈性。測量生物特徵時,您需要遵循下述協議。

Android 使用三種類型的指標來衡量生物識別安全性能。

- 欺騙接受率 (SAR) :定義生物特徵模型接受先前記錄的已知良好樣本的機會的度量。例如,通過語音解鎖,這將使用錄音樣本來衡量解鎖用戶手機的機會:“Ok, Google” 我們將此類攻擊稱為Spoof Attacks 。也稱為冒名頂替者攻擊表示匹配率 (IAPMR)。

- 冒名頂替者接受率 (IAR) :定義生物特徵模型接受旨在模仿已知良好樣本的輸入的機會度量。例如,在Smart Lock可信語音(語音解鎖)機制中,這將衡量有人試圖模仿用戶語音(使用相似的語調和口音)解鎖其設備的頻率。我們將此類攻擊稱為Imposter Attacks 。

- 錯誤接受率 (FAR) :定義模型錯誤接受隨機選擇的錯誤輸入的頻率。雖然這是一個有用的衡量標準,但它並沒有提供足夠的信息來評估模型對針對性攻擊的抵抗力。

信託代理人

Android 10 改變了 Trust Agent 的行為方式。信任代理無法解鎖設備,他們只能延長已解鎖設備的解鎖持續時間。可信面孔在 Android 10 中已棄用。

生物識別課程

使用架構安全性和欺騙性測試的結果對生物識別安全性進行分類。生物識別實現可以分類為3 類(以前是強) 、 2 類(以前是弱)或1 類(以前是方便) 。下表描述了新 Android 11 設備的每個類。

| 生物識別類 | 指標 | 生物識別管道 | 約束 |

|---|---|---|---|

| 3 級 (以前的強) | 特區:0-7% 遠:1/50k FRR:10% | 安全的 |

|

| 2 級 (以前的弱) | 特區:7-20% 遠:1/50k FRR:10% | 安全的 |

|

| 1級 (以前的便利) | 特區:>20% 遠:1/50k FRR:10% | 不安全/安全 |

|

第 3 類與第 2 類與第 1 類模式

生物特徵安全等級的分配基於安全管道的存在和三個接受率 - FAR、IAR 和 SAR。在不存在冒名頂替者攻擊的情況下,我們只考慮 FAR 和 SAR。

請參閱Android 兼容性定義文檔(CDD),了解針對所有解鎖方式要採取的措施。

人臉和虹膜認證

評估過程

評估過程由兩個階段組成。校準階段確定給定身份驗證解決方案(即校準位置)的最佳呈現攻擊。測試階段使用校准後的位置執行多次攻擊,並評估攻擊成功的次數。 Android 設備和生物識別系統的製造商應通過提交此表格與 Android 聯繫以獲取最新的測試指南。

首先確定校準位置很重要,因為只能使用針對系統最大弱點的攻擊來測量 SAR。

校準階段

在校準階段需要優化面部和虹膜身份驗證的三個參數,以確保測試階段的最佳值:演示攻擊工具 (PAI)、演示格式和跨主題多樣性的性能。

臉

|

虹膜

|

測試多樣性

面部和虹膜模型可能在不同性別、年齡組和種族/民族中表現不同。跨各種面孔校準演示攻擊,以最大限度地發現性能差距的機會。

測試階段

測試階段是使用前一階段的優化演示攻擊來測量生物特徵安全性能。

在測試階段計數嘗試

單次嘗試被計為呈現人臉(真實或欺騙)和從手機接收一些反饋(解鎖事件或用戶可見消息)之間的窗口。手機無法獲得足夠數據來嘗試匹配的任何嘗試都不應包含在用於計算 SAR 的嘗試總數中。

評估協議

註冊

在開始面部或虹膜身份驗證的校準階段之前,導航到設備設置並刪除所有現有的生物特徵配置文件。刪除所有現有配置文件後,使用將用於校準和測試的目標面部或虹膜註冊一個新配置文件。添加新人臉或虹膜配置文件時,必須處於明亮的環境中,並且設備正確放置在目標人臉正前方 20 厘米至 80 厘米的距離處。

校準階段

至少執行兩次校準階段:至少一次用於 2D PAI 物種,至少一次用於 3D PAI 物種。該階段至少確定 2D PAI 物種的校準位置和 3D PAI 物種的校準位置。建議對每個物種進行校準,但不是必需的。準備 PAI。

臉

|

虹膜

|

進行校準階段

參考位置

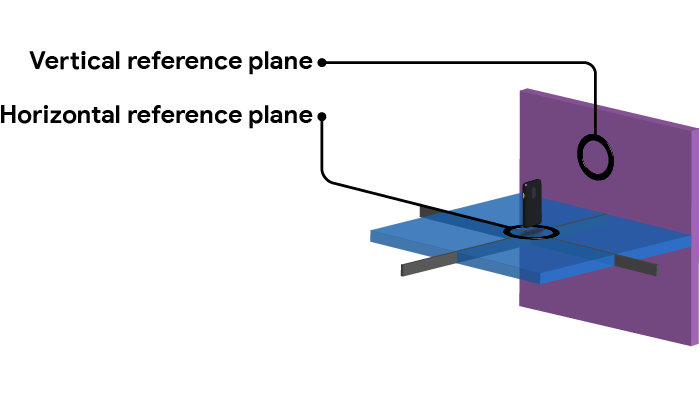

- 參考位置:參考位置是通過將 PAI 放置在設備前面的適當距離(20-80 厘米)處確定的,這樣 PAI 在設備視圖中清晰可見,但使用其他任何東西(例如支架)對於 PAI)不可見。

- 水平參考平面:當 PAI 處於參考位置時,設備和 PAI 之間的水平平面是水平參考平面。

- 垂直參考平面:當 PAI 處於參考位置時,設備和 PAI 之間的垂直平面是垂直參考平面。

垂直弧線

確定參考位置,然後以垂直弧線測試 PAI,保持與設備的距離與參考位置相同。在同一垂直平面上抬起 PAI,在設備和水平參考平面之間形成 10 度角,並測試人臉解鎖。

繼續以 10 度的增量升高和測試 PAI,直到 PAI 在設備視野中不再可見。記錄任何成功解鎖設備的位置。重複此過程,但在水平參考平面下方以向下的弧線移動 PAI。有關電弧測試的示例,請參見下面的圖 3。

水平弧線

將 PAI 返回到參考位置,然後將其沿水平面移動以與垂直參考面形成 10 度角。使用 PAI 在這個新位置執行垂直電弧測試。以 10 度增量沿水平面移動 PAI,並在每個新位置執行垂直弧測試。

需要以 10 度的增量對設備的左側和右側以及設備的上方和下方重複電弧測試。

產生最可靠解鎖結果的位置是 PAI 物種類型(例如,2D 或 3D PAI 物種)的校準位置。

測試階段

在校準階段結束時,應該有兩個校準位置,一個用於 2D PAI 物種,一個用於 3D PAI 物種。如果無法建立校準位置,則應使用參考位置。測試方法對於測試 2D 和 3D PAI 物種很常見。

- 跨越已註冊的面孔,其中 E>= 10,並且包括至少 10 個獨特的面孔。

- 註冊面部/虹膜

- 使用上一階段的校準位置,執行U解鎖嘗試,如上一節所述計算嘗試次數,其中 U >= 10。記錄成功解鎖的次數S。

- 然後可以測量 SAR:

在哪裡:

- E = 註冊人數

- U = 每次註冊的解鎖嘗試次數

- Si = 註冊成功解鎖次數 i

獲得統計上有效的錯誤率樣本所需的迭代次數:95% 以下的置信度假設,大 N

| 誤差範圍 | 每個主題所需的測試迭代 |

|---|---|

| 1% | 9595 |

| 2% | 2401 |

| 3% | 1067 |

| 5% | 385 |

| 10% | 97 |

所需時間(每次嘗試 30 秒,10 個科目)

| 誤差範圍 | 總時間 |

|---|---|

| 1% | 799.6 小時 |

| 2% | 200.1 小時 |

| 3% | 88.9 小時 |

| 5% | 32.1 小時 |

| 10% | 8.1 小時 |

我們建議以 5% 的誤差幅度為目標,這使得總體中的真實錯誤率在 2% 到 12% 之間。

範圍

測試階段主要針對目標用戶面部的傳真測量面部認證的彈性。它不解決基於非傳真的攻擊,例如使用 LED 或充當主打印的圖案。雖然這些還沒有被證明對基於深度的人臉認證系統有效,但在概念上沒有什麼可以阻止這一點。未來的研究表明情況確實如此,這既可能也是合理的。此時,將對該協議進行修訂,以包括衡量對這些攻擊的彈性。

指紋認證

在 Android 9 中,標准設置為對 PAI 的最低彈性,以小於或等於 7% 的欺騙接受率 (SAR)衡量。關於為什麼 7% 的簡要原因可以在這篇博文中找到。

評估過程

評估過程由兩個階段組成。校準階段確定給定指紋認證解決方案(即校準位置)的最佳呈現攻擊。測試階段使用校准後的位置執行多次攻擊,並評估攻擊成功的次數。 Android 設備和生物識別系統的製造商應通過提交此表格與 Android 聯繫以獲取最新的測試指南。

校準階段

指紋認證的三個參數需要優化以確保測試階段的最佳值:演示攻擊工具 (PAI)、演示格式和跨主題多樣性的性能

- PAI是物理欺騙,例如印刷指紋或模製複製品都是演示媒體的示例。強烈推薦以下惡搞素材

- 光學指紋傳感器 (FPS)

- 使用非導電墨水的複印紙/透明膠片

- 諾克斯明膠

- 乳膠漆

- 埃爾默的膠水

- 電容式 FPS

- 諾克斯明膠

- 埃爾默木匠的室內木膠

- 埃爾默的膠水

- 乳膠漆

- 超聲波FPS

- 諾克斯明膠

- 埃爾默木匠的室內木膠

- 埃爾默的膠水

- 乳膠漆

- 光學指紋傳感器 (FPS)

- 演示格式涉及以有助於欺騙的方式對 PAI 或環境的進一步操作。例如,在創建 3D 複製品之前修飾或編輯指紋的高分辨率圖像。

- 跨學科多樣性的性能與調整算法特別相關。跨受試者性別、年齡組和種族/民族測試校準流程通常可以揭示全球人口部分的性能明顯較差,並且是此階段校準的重要參數。

測試多樣性

指紋讀取器可能在性別、年齡組和種族/民族之間表現不同。一小部分人的指紋難以識別,因此應使用各種指紋來確定識別和欺騙測試的最佳參數。

測試階段

測試階段是測量生物特徵安全性能的時候。至少,測試應該以非合作方式進行,這意味著收集的任何指紋都是通過將它們從另一個表面抬起來完成的,而不是讓目標積極參與他們的指紋收集,例如製作一個合作模具對象的手指。後者是允許的,但不是必需的。

在測試階段計數嘗試

將單次嘗試計為向傳感器顯示指紋(真實或欺騙)與從手機接收一些反饋(解鎖事件或用戶可見消息)之間的窗口。

手機無法獲得足夠數據來嘗試匹配的任何嘗試都不應包含在用於計算 SAR 的嘗試總數中。

評估協議

註冊

在開始指紋驗證的校準階段之前,導航到設備設置並刪除所有現有的生物特徵配置文件。刪除所有現有配置文件後,使用將用於校準和測試的目標指紋註冊一個新配置文件。按照屏幕上的所有說明操作,直到成功註冊個人資料。

校準階段

光學FPS

這類似於超聲波和電容的校準階段,但目標用戶指紋的 2D 和 2.5D PAI 種類。

- 將指紋的潛在副本從表面上提起。

- 使用 2D PAI 物種進行測試

- 將抬起的指紋放在傳感器上

- 使用 2.5D PAI 物種進行測試。

- 創建指紋的 PAI

- 將 PAI 放在傳感器上

超聲波FPS

超聲波校準涉及提升目標指紋的潛在副本。例如,這可以使用通過指紋粉末提取的指紋或指紋的打印副本來完成,並且可以包括手動重新觸摸指紋圖像以實現更好的欺騙。

在獲得目標指紋的潛在副本後,進行 PAI。

電容式 FPS

電容校準涉及與上述超聲波校準相同的步驟。

測試階段

- 使用計算 FRR/FAR 時使用的相同參數,讓至少 10 個獨特的人註冊

- 為每個人創建 PAI

- 然後可以測量 SAR:

獲得統計上有效的錯誤率樣本所需的迭代次數:95% 以下的置信度假設,大 N

| 誤差範圍 | 每個主題所需的測試迭代 |

|---|---|

| 1% | 9595 |

| 2% | 2401 |

| 3% | 1067 |

| 5% | 385 |

| 10% | 97 |

所需時間(每次嘗試 30 秒,10 個科目)

| 誤差範圍 | 總時間 |

|---|---|

| 1% | 799.6 小時 |

| 2% | 200.1 小時 |

| 3% | 88.9 小時 |

| 5% | 32.1 小時 |

| 10% | 8.1 小時 |

我們建議以 5% 的誤差幅度為目標,這使得總體中的真實錯誤率在 2% 到 12% 之間。

範圍

設置此過程是為了測試指紋身份驗證的彈性,主要針對目標用戶指紋的傳真。測試方法基於當前的材料成本、可用性和技術。該協議將被修訂,以包括測量新材料和技術的彈性,因為它們變得實用。

常見註意事項

雖然每種模式都需要不同的測試設置,但有一些共同的方面適用於所有模式。

測試實際硬件

當生物特徵模型在理想化條件下和在不同於移動設備上實際出現的硬件上進行測試時,收集的 SAR/IAR 指標可能不准確。例如,使用多麥克風設置在消聲室中校準的語音解鎖模型在嘈雜環境中用於單個麥克風設備時的行為非常不同。為了捕獲准確的指標,應在安裝了硬件的實際設備上進行測試,並在設備上顯示的硬件失敗。

使用已知攻擊

當今使用的大多數生物識別方式都已被成功欺騙,並且存在有關攻擊方法的公開文檔。下面我們簡要概述了具有已知攻擊的模式的測試設置。我們建議盡可能使用此處列出的設置。

預測新的攻擊

對於進行了重大新改進的模式,測試設置文檔可能不包含合適的設置,並且可能不存在已知的公共攻擊。現有模式可能還需要在新發現的攻擊之後調整其測試設置。在這兩種情況下,您都需要提出合理的測試設置。請使用本頁底部的網站反饋鏈接讓我們知道您是否設置了可以添加的合理機制。

不同模式的設置

指紋

| IAR | 沒有必要。 |

| 特區 |

|

臉和虹膜

| IAR | 下限將被 SAR 捕獲,因此不需要單獨測量。 |

| 特區 |

|

嗓音

| IAR |

|

| 特區 |

|