En esta página, se describen los lineamientos para que los fabricantes de dispositivos habiliten la administración de dispositivos en Android. Para admitir la administración de dispositivos, estos deben cumplir con todos los requisitos de compatibilidad de software definidos en la sección 3.9. Administración de dispositivos en el documento de Definición de compatibilidad de Android (CDD) Los lineamientos de implementación que se proporcionan aquí no son exhaustivos y solo sirven como punto de partida para implementar la administración de dispositivos Android.

Habilita la administración de dispositivos

Para habilitar la administración de dispositivos en Android, habilita estas funciones:

android.software.device_adminandroid.software.managed_users

Para confirmar que un dispositivo admite la administración de dispositivos, ejecuta el siguiente comando de adb en un dispositivo y verifica que esas funciones estén presentes: adb shell pm

list features.

Requisitos de configuración

Los dispositivos que implementan el aprovisionamiento de propietario del dispositivo o propietario del perfil deben presentar las divulgaciones adecuadas a los usuarios finales durante la configuración (experiencia inicial o configuración del perfil de trabajo). El AOSP proporciona una implementación de referencia. El aprovisionamiento administrado es el flujo de IU del framework de Android que se invoca durante la configuración de un dispositivo completamente administrado o de un perfil de trabajo para garantizar que los usuarios del dispositivo estén adecuadamente informados sobre las implicaciones de establecer un propietario del dispositivo o un perfil administrado en el dispositivo. El aprovisionamiento administrado realiza las siguientes actividades o las delega en el titular de un rol de administración de políticas del dispositivo durante el aprovisionamiento:

- Encripta el dispositivo (si la encriptación está habilitada).

- Establece un usuario administrado.

- Inhabilita las apps opcionales.

- Establece la app del controlador de políticas de dispositivos (DPC) de Enterprise Mobility Management (EMM) como propietario del dispositivo o propietario del perfil.

A su vez, la app del DPC realiza las siguientes actividades:

- Agrega cuentas de usuario.

- Aplica el cumplimiento de las políticas de dispositivos.

- Habilita las apps del sistema adicionales.

Una vez que se completa el aprovisionamiento, el controlador de intents ADMIN_POLICY_COMPLIANCE de la app de DPC se ejecuta en el usuario del dispositivo completamente administrado (para el aprovisionamiento del propietario del dispositivo) o en el usuario del perfil de trabajo (para el aprovisionamiento del propietario del perfil).

Luego, la app del DPC agrega cuentas y aplica políticas.

Requisitos del selector

Para admitir la administración de dispositivos, el Selector debe admitir la identificación de apps con insignias de íconos de trabajo (que se proporcionan en AOSP para representar aplicaciones administradas). Otros elementos de la interfaz de usuario en dispositivos o perfiles administrados, como las notificaciones, deben usar recursos con la insignia de trabajo. Launcher3 en AOSP ya admite estas funciones de distintivos.

Apps de trabajo predeterminadas

De forma predeterminada, solo se habilitan las aplicaciones esenciales para el funcionamiento correcto de un dispositivo administrado o un perfil de trabajo como parte del aprovisionamiento de Android Enterprise. Los fabricantes de dispositivos pueden especificar una lista de apps predeterminadas con estos archivos XML:

vendor_required_apps_managed_profile.xmlvendor_required_apps_managed_device.xmlvendor_required_apps_managed_user.xml

Después del aprovisionamiento del dispositivo, los administradores de TI pueden usar la consola del EMM o Google Play administrado para enviar cualquier app adicional que la organización considere necesaria.

En los modos de propietario del dispositivo (dispositivo completamente administrado) y propietario del perfil (perfil de trabajo), se aplican las siguientes condiciones:

- Las apps sin íconos de selector se consideran componentes vitales del sistema y Android las habilita automáticamente.

- Las apps con íconos de selector se pueden habilitar de forma predeterminada durante el aprovisionamiento del dispositivo si se incluyen sus nombres de paquete en la lista de entidades permitidas en

vendor_required_apps_managed_[device|profile|user].xml files. - Todas las demás apps se inhabilitan automáticamente durante el aprovisionamiento del dispositivo.

Implementación del propietario del dispositivo en dispositivos configurados con un usuario del sistema sin interfaz gráfica

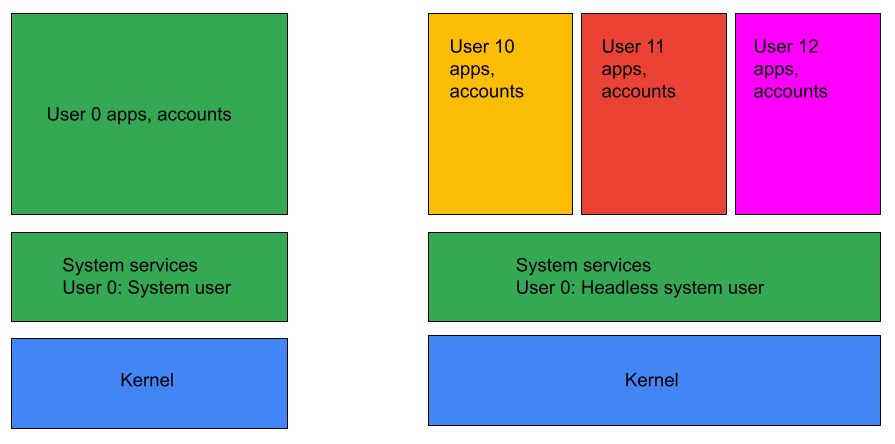

Android 14 (nivel de API 34) introduce la configuración del modo de usuario del sistema sin encabezado, en la que el usuario del sistema es un usuario en segundo plano y los usuarios en primer plano son usuarios secundarios. Dado que la funcionalidad de propietario del dispositivo tradicionalmente depende de que el usuario del sistema también esté en primer plano, la configuración del usuario del sistema sin encabezado plantea ciertos desafíos únicos para los dispositivos completamente administrados (aprovisionamiento del propietario del dispositivo).

Figura 1: Modo de usuario del sistema sin interfaz gráfica.

En un dispositivo de modo de usuario del sistema sin encabezado, se puede establecer una aplicación de controlador de política de dispositivo (DPC) como propietario del dispositivo solo si admite el modo afiliado (HEADLESS_DEVICE_OWNER_MODE_AFFILIATED). El sistema verifica si se admite el modo afiliado llamando a getHeadlessDeviceOwnerMode().

El aprovisionamiento del dispositivo se controla según si la aplicación del DPC admite el aprovisionamiento en modo afiliado.