En esta página, se explica cómo habilitar MACsec para las funciones de Ethernet.

Usa MACsec para autenticar y encriptar la comunicación Ethernet que usa el sistema de infoentretenimiento integrado en el vehículo (IVI) para diferentes unidades de ECU, lo que protege los datos contra la manipulación, la repetición o la divulgación de información. Para ello, habilita MACsec IEEE 802.11AE para la red Ethernet.

Descripción general

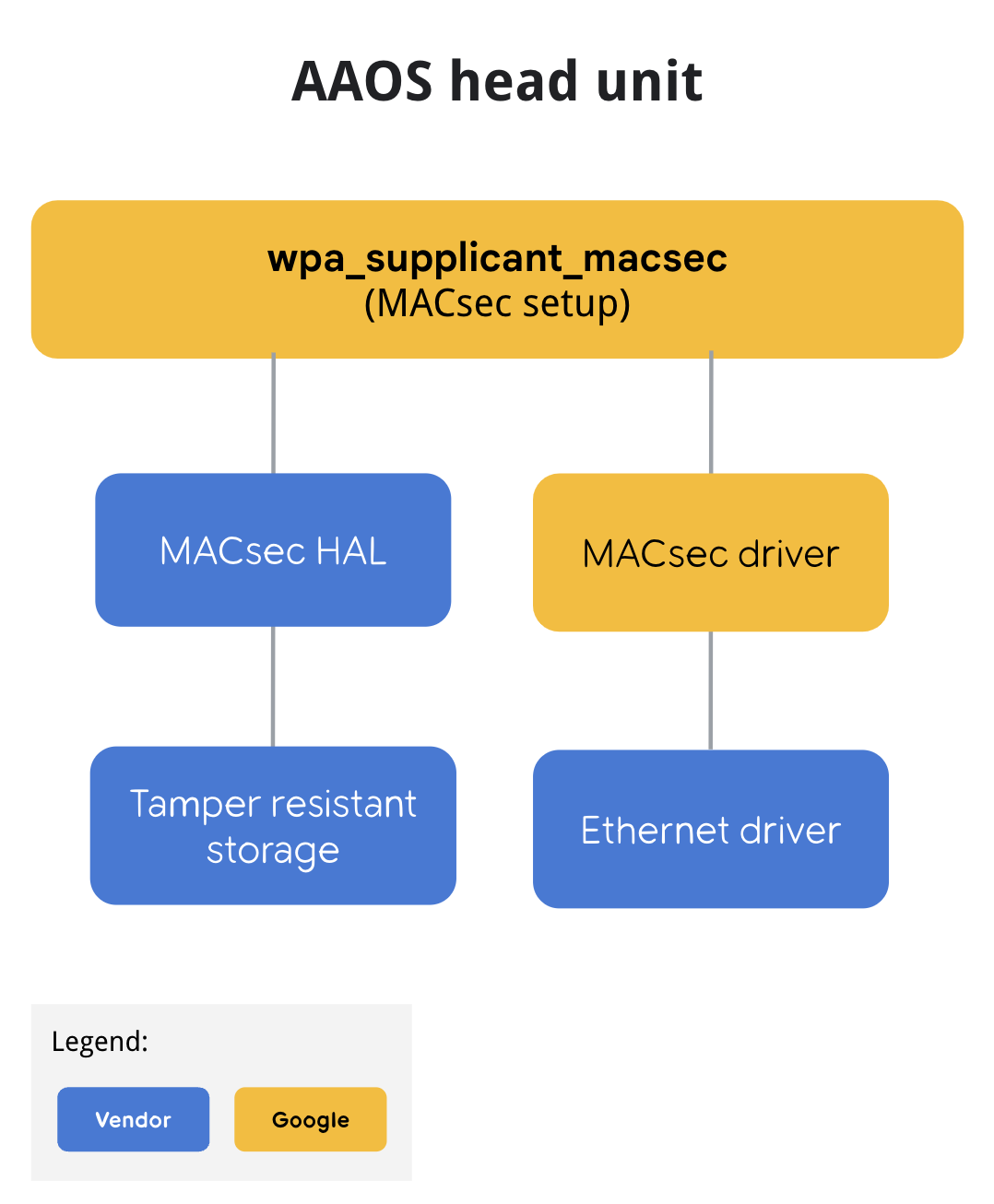

Para habilitar MACsec, se usa wpa_supplicant como daemon para controlar el protocolo de enlace de acuerdo de claves (MKA) de MACsec. Se define un HAL de MACsec para almacenar de forma segura la clave precompartida de MACsec, llamada clave de asociación de conectividad (CAK). El HAL de MACsec solo admite CAK. Este HAL de MACsec específico del proveedor almacena la CAK de forma segura en un almacenamiento resistente a la manipulación. El aprovisionamiento de la clave depende de la implementación del proveedor.

Flujo de MACsec

En la Figura 1, se ilustra el flujo de MACsec en la consola central.

Habilita MACsec

Para admitir funciones con la clave CAK de MACsec, MACsec para Ethernet debe habilitarse de forma explícita con un HAL de MACsec específico del proveedor.

Para habilitar la función, habilita wpa_supplicant_macsec y el macsec-service específico del proveedor a PRODUCT_PACKAGES y el archivo de configuración para wpa_supplicant_macsec, la secuencia de comandos init rc a PRODUCT_COPY_FILES.

Por ejemplo, este archivo [device-product].mk:

# MACSEC HAL

# This is a mock MACsec HAL implementation with keys embedded in it. Replace with vendor specific HAL

PRODUCT_PACKAGES += android.hardware.automotive.macsec-service

# wpa_supplicant build with MACsec support

PRODUCT_PACKAGES += wpa_supplicant_macsec

# configuration file for wpa_supplicant with MACsec

PRODUCT_COPY_FILES += \

$(LOCAL_PATH)/wpa_supplicant_macsec.conf:$(TARGET_COPY_OUT_VENDOR)/etc/wpa_supplicant_macsec.conf \

$(LOCAL_PATH)/wpa_supplicant_macsec.rc:$(TARGET_COPY_OUT_VENDOR)/etc/init/wpa_supplicant_macsec.rc

Por ejemplo, wpa_supplicant_macsec.conf.

# wpa_supplicant_macsec.conf

eapol_version=3

ap_scan=0

fast_reauth=1

# Example configuration for MACsec with preshared key

# mka_cak is not actual key but index for MACsec HAL to specify which key to use

# and make_cak must be either 16 digits or 32 digits depends the actually CAK key length.

network={

key_mgmt=NONE

eapol_flags=0

macsec_policy=1

macsec_replay_protect=1

macsec_replay_window=0

mka_cak=00000000000000000000000000000001

mka_ckn=31323334

mka_priority=128

}

Muestra wpa_supplicant_macsec.conf en eth0. Cuando varias interfaces de red deben protegerse con MACsec, puedes iniciar varios servicios.

# wpa_supplicant_macsec.rc

service wpa_supplicant_macsec /vendor/bin/hw/wpa_supplicant_macsec \

-dd -i eth0 -Dmacsec_linux -c /vendor/etc/wpa_supplicant_macsec.conf

oneshot

Inicia wpa_supplicant_macsec después de que la interfaz Ethernet esté lista. Si la Ethernet del sistema no está lista, wpa_supplicant muestra un error de inmediato.

Para evitar condiciones de carrera, es posible que se necesite una espera (el tiempo de espera predeterminado es de cinco (5) segundos) para /sys//class/net/${eth_interface}.

# init.target.rc

on late-fs

…

wait /sys/class/net/eth0

start wpa_supplicant_macsec

…

Configura la dirección IP de la interfaz MACsec

El administrador de conectividad del sistema puede configurar la dirección IP de la interfaz MACsec una vez que se inicia el zygote. A continuación, se muestra un ejemplo de archivo en formato XML de superposición para la conectividad. Si la dirección IP de la interfaz MACsec debe estar lista antes de que se inicie el zygote, un daemon específico del proveedor deberá escuchar la interfaz macsec0 y configurarla en su lugar, ya que el administrador de conectividad del sistema solo se inicia después de que se inicia el zygote.

# Example of com.google.android.connectivity.resources overlay config

<?xml version="1.0" encoding="utf-8"?>

<!-- Resources to configure the connectivity module based on each OEM's preference. -->

<resources xmlns:xliff="urn:oasis:names:tc:xliff:document:1.2">

<!-- Whether the internal vehicle network should remain active even when no

apps requested it. -->

<bool name="config_vehicleInternalNetworkAlwaysRequested">true</bool>

<string-array translatable="false" name="config_ethernet_interfaces">

<!-- Not metered, trusted, not vpn, vehicle, not vcn managed, restricted -->

<item>macsec0;11,14,15,27,28;ip=10.10.10.2/24 gateway=10.10.10.1 dns=4.4.4.4,8.8.8.8</item>

</string-array>

<string translatable="false" name="config_ethernet_iface_regex">macsec\\d</string>

</resources>

HAL de MACsec

El HAL específico del proveedor de MACsec debe implementar las siguientes funciones para proteger la clave de CAK. Toda la encriptación y desencriptación con la clave se realiza directamente sin exponerla a wpa_supplicant.

/**

* MACSEC pre-shared key plugin for wpa_applicant

*

* The goal of this service is to provide function for using the MACSEC CAK

*

*/

@VintfStability

interface IMacsecPSKPlugin {

/**

* For xTS test only, not called in production

*

* @param keyId is key id to add

* @param CAK, CAK key to set

* @param CKN, CKN to set

*

* @return ICV.

*/

void addTestKey(in byte[] keyId, in byte[] CAK, in byte[] CKN);

/**

* Use ICV key do AES CMAC same as ieee802_1x_icv_aes_cmac in wpa_supplicant

*

* @param keyId is key id to be used for AES CMAC

* @param data

*

* @return ICV.

*/

byte[] calcICV(in byte[] keyId, in byte[] data);

/**

* KDF with CAK key to generate SAK key same as ieee802_1x_sak_aes_cmac in wpa_supplicant

*

* @param keyId is key id to be used for KDF

* @param seed is key seed (random number)

* @param sakLength generated SAK length (16 or 32)

*

* @return SAK key.

*/

byte[] generateSAK(in byte[] keyId, in byte[] data, in int sakLength);

/**

* Encrypt using KEK key, this is same as aes_wrap with kek.key in wpa_supplicant

* which used to wrap a SAK key

*

* @param keyId is key id to be used for encryption

* @param sak is SAK key (16 or 32 bytes) to be wrapped.

*

* @return wrapped data using KEK key.

*/

byte[] wrapSAK(in byte[] keyId, in byte[] sak);

/**

* Decrypt using KEK key, this is same as aes_unwrap with kek.key in wpa_supplicant

* which used to unwrap a SAK key

*

* @param keyId is key id to be used for decryption

* @param sak is wrapped SAK key.

*

* @return unwrapped data using KEK key.

*/

byte[] unwrapSAK(in byte[] keyId, in byte[] sak);

}

Implementación de referencia

Se proporciona una implementación de referencia en hardware/interfaces/macsec/aidl/default, que proporciona una implementación de software del sistema HAL con claves incorporadas. Esta implementación solo proporciona una referencia funcional al HAL, ya que las claves no tienen una copia de seguridad con almacenamiento resistente a la manipulación.

Prueba el HAL de MACsec

Se proporciona una prueba de HAL de MACsec en hardware/interfaces/automotive/macsec/aidl/vts/functional.

Para ejecutar la prueba, haz lo siguiente:

$ atest VtsHalMacsecPskPluginV1Test

Esto llama a addTestKey para insertar una clave de prueba en el HAL y verificarla con los valores esperados de calcIcv, generateSak, wrapSak y unwrapSak.

Para confirmar que MACsec funciona, en las pruebas de integración, realiza un ping entre dos máquinas en la interfaz de MACsec:

# ping -I macsec0 10.10.10.1

Para probar Cuttlefish con el host, se necesita echo 8 > /sys/devices/virtual/net/cvd-ebr/bridge/group_fwd_mask en el host para permitir el pase de las tramas LLDP necesarias para MACsec.