Để được coi là tương thích với Android, việc triển khai thiết bị phải đáp ứng các yêu cầu nêu trong Tài liệu định nghĩa về khả năng tương thích (CDD) với Android. CDD của Android đánh giá tính bảo mật của việc triển khai tính năng nhận dạng sinh trắc học bằng cách sử dụng kiến trúc bảo mật và khả năng giả mạo.

- Bảo mật kiến trúc: Khả năng phục hồi của quy trình sinh trắc học trước khi bị xâm phạm hạt nhân hoặc nền tảng. Một quy trình được coi là an toàn nếu các hành vi xâm phạm hạt nhân và nền tảng không cho phép đọc dữ liệu sinh trắc học thô hoặc chèn dữ liệu tổng hợp vào quy trình để ảnh hưởng đến quyết định xác thực.

- Hiệu suất bảo mật sinh trắc học: Hiệu suất bảo mật sinh trắc học được đo lường bằng Tỷ lệ chấp nhận giả mạo (SAR), Tỷ lệ chấp nhận sai (FAR) và Tỷ lệ chấp nhận kẻ mạo danh (IAR) của dữ liệu sinh trắc học (nếu có). SAR là một chỉ số được giới thiệu trong Android 9 để đo lường khả năng chống chịu của một phương thức xác thực sinh trắc học trước một cuộc tấn công giả mạo thực tế. Khi đo lường dữ liệu sinh trắc học, bạn cần tuân theo các giao thức được mô tả dưới đây.

Android sử dụng 3 loại chỉ số để đo lường hiệu suất bảo mật bằng sinh trắc học.

- Tỷ lệ chấp nhận giả mạo (SAR): Xác định chỉ số về cơ hội một mô hình sinh trắc học chấp nhận một mẫu đã được ghi lại, đã biết là tốt. Ví dụ: với tính năng mở khoá bằng giọng nói, tính năng này sẽ đo lường khả năng mở khoá điện thoại của người dùng bằng cách sử dụng mẫu đã ghi âm của người dùng khi họ nói: "Ok, Google". Chúng tôi gọi các cuộc tấn công như vậy là tấn công giả mạo. Còn được gọi là Tỷ lệ khớp nội dung trình bày trong cuộc tấn công mạo danh (IAPMR).

- Tỷ lệ chấp nhận kẻ mạo danh (IAR): Xác định chỉ số về khả năng một mô hình sinh trắc học chấp nhận dữ liệu đầu vào nhằm mô phỏng một mẫu đã biết là tốt. Ví dụ: trong cơ chế giọng nói đáng tin cậy (mở khoá bằng giọng nói) của tính năng Khoá thông minh, tính năng này sẽ đo lường tần suất một người cố gắng bắt chước giọng nói của người dùng (sử dụng âm điệu và giọng điệu tương tự) có thể mở khoá thiết bị của họ. Chúng tôi gọi những cuộc tấn công như vậy là tấn công mạo danh.

- Tỷ lệ chấp nhận sai (FAR): Xác định các chỉ số về tần suất một mô hình chấp nhận nhầm dữ liệu đầu vào không chính xác được chọn ngẫu nhiên. Mặc dù đây là một biện pháp hữu ích, nhưng nó không cung cấp đủ thông tin để đánh giá mức độ hiệu quả của mô hình trong việc chống lại các cuộc tấn công có chủ đích.

Tác nhân tin cậy

Android 10 thay đổi cách hoạt động của Tác nhân tin cậy. Tác nhân tin cậy không thể mở khoá thiết bị mà chỉ có thể kéo dài thời gian mở khoá cho thiết bị đã mở khoá. Tính năng Khuôn mặt tin cậy không được dùng nữa trong Android 10.

Lớp sinh trắc học

Bảo mật sinh trắc học được phân loại bằng cách sử dụng kết quả từ các kiểm thử bảo mật cấu trúc và khả năng giả mạo. Phương thức triển khai thông tin sinh trắc học có thể được phân loại là Lớp 3 (trước đây là Mạnh), Lớp 2 (trước đây là Yếu) hoặc Lớp 1 (trước đây là Tiện lợi). Bảng dưới đây mô tả các yêu cầu chung đối với từng lớp sinh trắc học.

Để biết thêm thông tin chi tiết, hãy xem CDD của Android hiện tại.

| Lớp sinh trắc học | Chỉ số | Quy trình sinh trắc học | Giới hạn |

|---|---|---|---|

| Lớp 3 (trước đây là Mạnh) |

SAR của tất cả các loài PAI: 0-7% SAR của các loài PAI cấp A: <=7% SAR của các loài PAI cấp B: <=20% SAR của bất kỳ loài PAI nào <= 40% (nên <= 7%) FAR: 1/50k FRR: 10% |

Bảo mật |

|

| Lớp 2 (trước đây là Yếu) |

SAR của tất cả các loài PAI: 7-20% SAR của các loài PAI cấp A: <=20% SAR của các loài PAI cấp B: <=30% SAR của bất kỳ loài PAI nào <= 40% (nên <= 20%) FAR: 1/50k FRR: 10% |

Bảo mật |

|

| Lớp 1 (trước đây là Lớp tiện lợi) |

SAR của tất cả các loài PAI: 20-30% SAR của các loài PAI cấp A: <=30% SAR của các loài PAI cấp B: <=40% SAR của bất kỳ loài PAI nào <= 40% (nên <= 30%) FAR: 1/50k FRR: 10% |

Không an toàn hoặc an toàn |

|

Phương thức Lớp 3 so với Lớp 2 so với Lớp 1

Các lớp bảo mật sinh trắc học được chỉ định dựa trên sự hiện diện của quy trình bảo mật và 3 tỷ lệ chấp nhận – FAR, IAR và SAR. Trong trường hợp không có cuộc tấn công mạo danh, chúng tôi chỉ xem xét FAR và SAR.

Hãy xem Tài liệu định nghĩa về khả năng tương thích với Android (CDD) để biết các biện pháp cần thực hiện đối với tất cả phương thức mở khoá.

Xác thực bằng khuôn mặt và mống mắt

Quy trình đánh giá

Quy trình đánh giá bao gồm hai giai đoạn. Giai đoạn điều chỉnh xác định cuộc tấn công trình bày tối ưu cho một giải pháp xác thực nhất định (đó là vị trí được điều chỉnh). Giai đoạn kiểm thử sử dụng vị trí đã hiệu chỉnh để thực hiện nhiều cuộc tấn công và đánh giá số lần cuộc tấn công thành công. Nhà sản xuất thiết bị Android và hệ thống sinh trắc học nên liên hệ với Android để biết hướng dẫn kiểm thử mới nhất bằng cách gửi biểu mẫu này.

Trước tiên, bạn cần xác định vị trí được hiệu chỉnh vì SAR chỉ được đo bằng các cuộc tấn công vào điểm yếu lớn nhất trên hệ thống.

Giai đoạn hiệu chuẩn

Có 3 tham số cần được tối ưu hoá trong giai đoạn hiệu chuẩn để đảm bảo các giá trị tối ưu cho giai đoạn kiểm thử: công cụ tấn công bằng hình ảnh (PAI), định dạng trình bày và hiệu suất trên nhiều đối tượng.

FACE

|

IRIS

|

Kiểm thử tính đa dạng

Mô hình khuôn mặt và mô hình vân mống mắt có thể hoạt động khác nhau giữa các giới tính, nhóm tuổi và chủng tộc/dân tộc. Điều chỉnh các cuộc tấn công trình bày trên nhiều khuôn mặt để tăng tối đa khả năng phát hiện sự khác biệt về hiệu suất.

Giai đoạn kiểm thử

Giai đoạn kiểm thử là khi hiệu suất bảo mật sinh trắc học được đo lường bằng cách sử dụng phương thức tấn công trình bày được tối ưu hoá từ giai đoạn trước.

Đếm số lần thử trong giai đoạn thử nghiệm

Một lần thử được tính là khoảng thời gian giữa việc hiển thị khuôn mặt (thực hoặc giả mạo) và nhận được một số phản hồi từ điện thoại (sự kiện mở khoá hoặc thông báo hiển thị cho người dùng). Bất kỳ lần thử nào mà điện thoại không thể lấy đủ dữ liệu để thử so khớp đều không được đưa vào tổng số lần thử dùng để tính toán SAR.

Giao thức đánh giá

Đăng ký

Trước khi bắt đầu giai đoạn hiệu chỉnh để xác thực bằng khuôn mặt hoặc vân mống mắt, hãy chuyển đến phần cài đặt thiết bị và xoá tất cả hồ sơ sinh trắc học hiện có. Sau khi xoá tất cả hồ sơ hiện có, hãy đăng ký một hồ sơ mới bằng khuôn mặt hoặc mống mắt mục tiêu sẽ được dùng để hiệu chỉnh và kiểm thử. Điều quan trọng là bạn phải ở trong môi trường có ánh sáng tốt khi thêm hồ sơ khuôn mặt hoặc mống mắt mới và thiết bị phải được đặt đúng cách ngay trước khuôn mặt mục tiêu ở khoảng cách từ 20 cm đến 80 cm.

Giai đoạn hiệu chuẩn

Thực hiện giai đoạn hiệu chuẩn cho từng loài PAI vì các loài khác nhau có kích thước và các đặc điểm khác nhau có thể ảnh hưởng đến điều kiện tối ưu để kiểm thử. Chuẩn bị PAI.

FACE

|

IRIS

|

Tiến hành giai đoạn hiệu chuẩn

Vị trí tham chiếu

- Vị trí tham chiếu: Vị trí tham chiếu được xác định bằng cách đặt PAI ở khoảng cách thích hợp (20-80cm) trước thiết bị sao cho PAI hiển thị rõ ràng trong chế độ xem của thiết bị nhưng không hiển thị bất kỳ vật dụng nào khác đang được sử dụng (chẳng hạn như giá đỡ cho PAI).

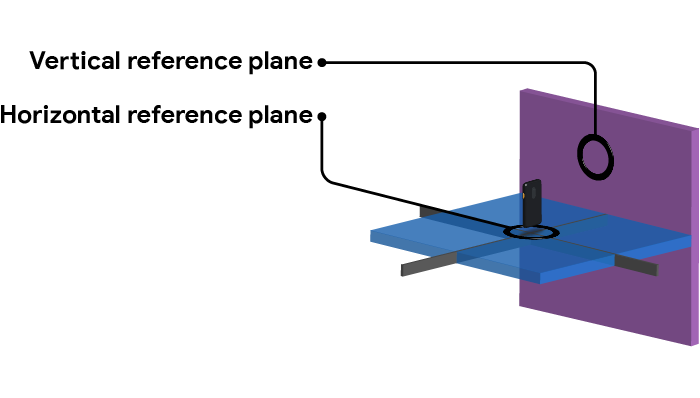

- Mặt phẳng tham chiếu ngang: Khi PAI ở vị trí tham chiếu, mặt phẳng ngang giữa thiết bị và PAI là mặt phẳng tham chiếu ngang.

- Mặt phẳng tham chiếu dọc: Khi PAI ở vị trí tham chiếu, mặt phẳng dọc giữa thiết bị và PAI là mặt phẳng tham chiếu dọc.

Hình 1. Mặt phẳng tham chiếu.

Vòng cung dọc

Xác định vị trí tham chiếu, sau đó kiểm thử PAI trong một vòng cung dọc, duy trì khoảng cách từ thiết bị như vị trí tham chiếu. Nâng PAI lên trong cùng một mặt phẳng dọc, tạo góc 10 độ giữa thiết bị và mặt phẳng tham chiếu ngang rồi kiểm thử tính năng mở khoá bằng khuôn mặt.

Tiếp tục tăng và kiểm thử PAI theo mức tăng 10 độ cho đến khi PAI không còn hiển thị trong trường nhìn của thiết bị. Ghi lại mọi vị trí đã mở khoá thiết bị thành công. Lặp lại quy trình này nhưng di chuyển PAI theo hình vòng cung xuống dưới, bên dưới mặt phẳng tham chiếu ngang. Hãy xem hình 2 bên dưới để biết ví dụ về kiểm thử vòng cung.

Vòng cung ngang

Đưa PAI về vị trí tham chiếu rồi di chuyển theo mặt phẳng ngang để tạo góc 10 độ với mặt phẳng tham chiếu dọc. Thực hiện kiểm thử vòng cung dọc với PAI ở vị trí mới này. Di chuyển PAI dọc theo mặt phẳng ngang theo mức tăng 10 độ và thực hiện kiểm thử vòng cung dọc ở mỗi vị trí mới.

Hình 2. Kiểm thử dọc theo cung dọc và cung ngang.

Bạn cần lặp lại các thử nghiệm vòng cung theo mức tăng 10 độ cho cả bên trái và bên phải của thiết bị, cũng như phía trên và phía dưới thiết bị.

Vị trí mang lại kết quả mở khoá đáng tin cậy nhất là vị trí được hiệu chỉnh cho loại hình PAI (ví dụ: hình PAI 2D hoặc 3D).

Giai đoạn kiểm thử

Khi kết thúc giai đoạn hiệu chuẩn, mỗi loài PAI sẽ có một vị trí được hiệu chuẩn. Nếu không thể thiết lập vị trí được hiệu chỉnh, bạn nên sử dụng vị trí tham chiếu. Phương pháp kiểm thử này phổ biến để kiểm thử cả các loài PAI 2D và 3D.

- Trên các khuôn mặt đã đăng ký, trong đó E>= 10 và bao gồm ít nhất 10 khuôn mặt riêng biệt.

- Đăng ký khuôn mặt/mống mắt

- Sử dụng vị trí được hiệu chỉnh từ giai đoạn trước, thực hiện U lượt mở khoá, tính số lượt mở khoá như mô tả trong phần trước và U >= 10. Ghi lại số lần mở khoá thành công S.

- Sau đó, bạn có thể đo lường SAR như sau:

Trong trường hợp:

- E = số lượt đăng ký

- U = số lần thử mở khoá cho mỗi lượt đăng ký

- Si = số lần mở khoá thành công cho lượt đăng ký i

Số lần lặp lại cần thiết để có được các mẫu tỷ lệ lỗi hợp lệ về mặt thống kê: giả định độ tin cậy 95% cho tất cả các giá trị bên dưới, N lớn

| Biên độ sai số | Số lần lặp lại kiểm thử bắt buộc cho mỗi chủ đề |

|---|---|

| 1% | 9595 |

| 2% | 2401 |

| 3% | 1067 |

| (5%) | 385 |

| 10% | 97 |

Thời gian cần thiết (30 giây cho mỗi lần thử, 10 chủ đề)

| Biên độ sai số | Tổng thời gian |

|---|---|

| 1% | 799,6 giờ |

| 2% | 200,1 giờ |

| 3% | 88,9 giờ |

| (5%) | 32,1 giờ |

| 10% | 8,1 giờ |

Bạn nên đặt mục tiêu biên độ sai số là 5%, từ đó cho ra tỷ lệ lỗi thực sự trong tổng thể là từ 2% đến 12%.

Phạm vi

Giai đoạn kiểm thử đo lường khả năng phục hồi của tính năng xác thực khuôn mặt chủ yếu là đối với bản sao của khuôn mặt người dùng mục tiêu. Phương thức này không giải quyết các cuộc tấn công không dựa trên bản sao, chẳng hạn như sử dụng đèn LED hoặc các mẫu đóng vai trò là bản in chính. Mặc dù các phương pháp này chưa được chứng minh là hiệu quả đối với các hệ thống xác thực khuôn mặt dựa trên độ sâu, nhưng về mặt lý thuyết, không có gì ngăn cản điều này. Có thể và hợp lý khi nghiên cứu trong tương lai cho thấy điều này. Tại thời điểm này, giao thức này sẽ được sửa đổi để đo lường khả năng chống chịu trước các cuộc tấn công này.

Xác thực vân tay

Trong Android 9, thanh này được đặt ở mức độ chống chịu tối thiểu đối với PAI được đo lường bằng Tỷ lệ chấp nhận giả mạo (SAR) nhỏ hơn hoặc bằng 7%. Bạn có thể xem lý do ngắn gọn về việc tại sao lại là 7% trong bài đăng này trên blog.

Quy trình đánh giá

Quy trình đánh giá bao gồm hai giai đoạn. Giai đoạn điều chỉnh xác định cuộc tấn công trình bày tối ưu cho một giải pháp xác thực vân tay nhất định (tức là vị trí được điều chỉnh). Giai đoạn kiểm thử sử dụng vị trí được hiệu chỉnh để thực hiện nhiều cuộc tấn công và đánh giá số lần cuộc tấn công thành công. Nhà sản xuất thiết bị Android và hệ thống sinh trắc học nên liên hệ với Android để biết hướng dẫn kiểm thử mới nhất bằng cách gửi biểu mẫu này.

Giai đoạn hiệu chuẩn

Có 3 thông số cần tối ưu hoá cho quy trình xác thực vân tay để đảm bảo các giá trị tối ưu cho giai đoạn kiểm thử: công cụ tấn công trình bày (PAI), định dạng trình bày và hiệu suất trên nhiều đối tượng

- PAI là hành vi giả mạo thực tế, chẳng hạn như vân tay in hoặc bản sao đúc đều là ví dụ về phương tiện trình bày. Bạn nên sử dụng các tài liệu nhại sau đây

- Cảm biến vân tay quang học (FPS)

- Giấy sao chụp/Giấy trong suốt bằng mực không dẫn điện

- Gelatin Knox

- Sơn latex

- Keo Elmer's Glue All

- FPS cảm ứng

- Gelatin Knox

- Keo dán gỗ nội thất của Thợ mộc Elmer

- Keo Elmer's Glue All

- Sơn latex

- Khung hình trên giây siêu âm

- Gelatin Knox

- Keo dán gỗ nội thất của Thợ mộc Elmer

- Keo Elmer's Glue All

- Sơn latex

- Cảm biến vân tay quang học (FPS)

- Định dạng trình bày liên quan đến việc thao túng thêm PAI hoặc môi trường theo cách hỗ trợ hành vi giả mạo. Ví dụ: chỉnh sửa hoặc chỉnh sửa hình ảnh có độ phân giải cao của vân tay trước khi tạo bản sao 3D.

- Hiệu suất trên nhiều chủ đề đặc biệt liên quan đến việc điều chỉnh thuật toán. Việc kiểm thử quy trình hiệu chỉnh trên các giới tính, nhóm tuổi và chủng tộc/dân tộc của đối tượng thường có thể cho thấy hiệu suất kém hơn đáng kể đối với các phân khúc dân số trên toàn cầu và là một tham số quan trọng để hiệu chỉnh trong giai đoạn này.

Kiểm thử tính đa dạng

Các đầu đọc vân tay có thể hoạt động khác nhau tuỳ theo giới tính, nhóm tuổi và chủng tộc/dân tộc. Một tỷ lệ nhỏ dân số có vân tay khó nhận dạng, vì vậy, bạn nên sử dụng nhiều loại vân tay để xác định các tham số tối ưu cho việc nhận dạng và trong kiểm thử giả mạo.

Giai đoạn kiểm thử

Giai đoạn kiểm thử là khi đo lường hiệu suất bảo mật sinh trắc học. Ít nhất, bạn nên kiểm thử theo cách không hợp tác, tức là mọi vân tay được thu thập đều được thực hiện bằng cách nhấc vân tay đó khỏi một bề mặt khác, thay vì yêu cầu mục tiêu tích cực tham gia vào việc thu thập vân tay, chẳng hạn như tạo khuôn vân tay hợp tác của ngón tay của đối tượng. Bạn có thể sử dụng phương thức sau nhưng không bắt buộc.

Đếm số lần thử trong giai đoạn thử nghiệm

Một lần thử được tính là khoảng thời gian giữa việc hiển thị vân tay (thực hoặc giả mạo) cho cảm biến và nhận một số phản hồi từ điện thoại (sự kiện mở khoá hoặc thông báo hiển thị cho người dùng).

Bất kỳ lần thử nào mà điện thoại không thể lấy đủ dữ liệu để so khớp đều không được tính vào tổng số lần thử dùng để tính SAR.

Giao thức đánh giá

Đăng ký

Trước khi bắt đầu giai đoạn hiệu chỉnh để xác thực vân tay, hãy chuyển đến phần cài đặt thiết bị và xoá tất cả hồ sơ sinh trắc học hiện có. Sau khi xoá tất cả các hồ sơ hiện có, hãy đăng ký một hồ sơ mới bằng vân tay mục tiêu sẽ được dùng để hiệu chỉnh và kiểm thử. Làm theo tất cả hướng dẫn trên màn hình cho đến khi hồ sơ được đăng ký thành công.

Giai đoạn hiệu chuẩn

Khung hình trên giây quang học

Quá trình này tương tự như các giai đoạn hiệu chuẩn của cảm biến siêu âm và cảm ứng điện dung, nhưng với cả hai loại vân tay 2D và 2.5D của người dùng mục tiêu.

- Lấy bản sao vân tay tiềm ẩn trên một bề mặt.

- Kiểm thử với các loại PAI 2D

- Đặt vân tay đã nâng lên cảm biến

- Thử nghiệm với các loại PAI 2,5D.

- Tạo PAI của vân tay

- Đặt PAI lên cảm biến

Khung hình trên giây siêu âm

Việc hiệu chỉnh cho siêu âm bao gồm việc nâng một bản sao tiềm ẩn của vân tay mục tiêu. Ví dụ: bạn có thể thực hiện việc này bằng cách lấy vân tay qua phấn vân tay hoặc bản sao in của vân tay, đồng thời có thể bao gồm việc vẽ lại hình ảnh vân tay theo cách thủ công để tạo ra hình ảnh giả mạo tốt hơn.

Sau khi có được bản sao tiềm ẩn của vân tay mục tiêu, PAI sẽ được tạo.

FPS điện dung

Việc hiệu chuẩn cho cảm ứng điện dung cũng bao gồm các bước tương tự như mô tả ở trên đối với hiệu chuẩn siêu âm.

Giai đoạn kiểm thử

- Thu hút ít nhất 10 người dùng riêng biệt đăng ký bằng các thông số giống như khi tính toán FRR/FAR

- Tạo PAI cho từng người

- Sau đó, bạn có thể đo lường SAR như sau:

Số lần lặp lại cần thiết để có được các mẫu tỷ lệ lỗi hợp lệ về mặt thống kê: giả định độ tin cậy 95% cho tất cả các giá trị bên dưới, N lớn

| Biên độ sai số | Số lần lặp lại kiểm thử bắt buộc cho mỗi chủ đề |

|---|---|

| 1% | 9595 |

| 2% | 2401 |

| 3% | 1067 |

| (5%) | 385 |

| 10% | 97 |

Thời gian cần thiết (30 giây cho mỗi lần thử, 10 chủ đề)

| Biên độ sai số | Tổng thời gian |

|---|---|

| 1% | 799,6 giờ |

| 2% | 200,1 giờ |

| 3% | 88,9 giờ |

| (5%) | 32,1 giờ |

| 10% | 8,1 giờ |

Bạn nên đặt mục tiêu biên độ sai số là 5%, từ đó cho ra tỷ lệ lỗi thực sự trong tổng thể là từ 2% đến 12%.

Phạm vi

Quy trình này được thiết lập để kiểm tra khả năng phục hồi của phương thức xác thực vân tay, chủ yếu là đối với bản sao vân tay của người dùng mục tiêu. Phương pháp kiểm thử dựa trên chi phí vật liệu, tình trạng sẵn có và công nghệ hiện tại. Giao thức này sẽ được sửa đổi để bao gồm việc đo lường khả năng chống chịu đối với các chất liệu và kỹ thuật mới khi chúng trở nên thực tế để thực thi.

Những điều cần cân nhắc phổ biến

Mặc dù mỗi phương thức đều yêu cầu một chế độ thiết lập kiểm thử riêng, nhưng có một số khía cạnh chung áp dụng cho tất cả các phương thức đó.

Kiểm thử phần cứng thực tế

Các chỉ số SAR/IAR đã thu thập có thể không chính xác khi các mô hình sinh trắc học được thử nghiệm trong điều kiện lý tưởng và trên phần cứng khác với thực tế trên thiết bị di động. Ví dụ: các mô hình mở khoá bằng giọng nói được hiệu chỉnh trong buồng phản âm bằng cách sử dụng chế độ thiết lập nhiều micrô sẽ hoạt động rất khác khi được sử dụng trên một thiết bị micrô trong môi trường ồn ào. Để thu thập các chỉ số chính xác, bạn nên tiến hành kiểm thử trên một thiết bị thực tế đã cài đặt phần cứng và nếu không được thì hãy kiểm thử trên phần cứng sẽ xuất hiện trên thiết bị.

Sử dụng các cuộc tấn công đã biết

Hầu hết các phương thức sinh trắc học đang được sử dụng hiện nay đều đã bị giả mạo thành công và có tài liệu công khai về phương pháp tấn công. Dưới đây, chúng tôi cung cấp thông tin tổng quan ngắn gọn về cách thiết lập kiểm thử cho các phương thức có các cuộc tấn công đã biết. Bạn nên sử dụng chế độ thiết lập được nêu ở đây bất cứ khi nào có thể.

Dự đoán các cuộc tấn công mới

Đối với các phương thức đã được cải tiến đáng kể, tài liệu thiết lập kiểm thử có thể không chứa chế độ thiết lập phù hợp và không có cuộc tấn công công khai nào được biết đến. Các phương thức hiện có cũng có thể cần điều chỉnh chế độ thiết lập kiểm thử sau một cuộc tấn công mới phát hiện. Trong cả hai trường hợp, bạn cần đưa ra một chế độ thiết lập kiểm thử hợp lý. Vui lòng sử dụng đường liên kết Ý kiến phản hồi về trang web ở cuối trang này để cho chúng tôi biết liệu bạn đã thiết lập cơ chế hợp lý nào có thể được thêm vào hay chưa.

Cách thiết lập cho các phương thức

Vân tay

| IAR | Không cần thiết. |

| SAR (Tỷ lệ hấp thụ riêng) |

|

Khuôn mặt và mống mắt

| IAR | SAR sẽ ghi lại giới hạn dưới, vì vậy, bạn không cần đo lường riêng giới hạn này. |

| SAR (Tỷ lệ hấp thụ riêng) |

|

Giọng nói

| IAR |

|

| SAR (Tỷ lệ hấp thụ riêng) |

|