Pour les appareils exécutant Android 13 ou version ultérieure, Android est compatible avec l'approche d'authentification Trust on First Use (TOFU) (RFC7435), qui permet aux utilisateurs de faire confiance à un réseau d'entreprise (EAP) en installant l'autorité de certification racine utilisée par le serveur et en définissant son nom de domaine dans un réseau enregistré. TOFU permet à l'appareil d'obtenir une clé publique non authentifiée lorsqu'un utilisateur se connecte pour la première fois à un réseau d'entreprise et de conserver la clé pour les connexions ultérieures.

Arrière-plan

Contrairement aux réseaux personnels qui ne nécessitent qu'un mot de passe, les réseaux d'entreprise utilisent l'authentification par infrastructure à clé publique (PKI), qui exige que le client préinstalle des certificats. Dans Android 11 ou version antérieure, les utilisateurs peuvent sélectionner l'option Ne pas valider pour le certificat CA du serveur dans les paramètres réseau, ce qui leur permet de contourner la validation du certificat côté serveur. Toutefois, pour renforcer la sécurité et respecter la spécification WPA R2, Android 12 a introduit une exigence de validation des certificats de serveur pour les réseaux d'entreprise. Cette exigence supplémentaire a créé un obstacle pour les utilisateurs, car ils doivent installer un certificat d'autorité de certification pour ces réseaux. TOFU permet aux utilisateurs de se connecter à un réseau d'entreprise basé sur une infrastructure à clé publique en acceptant son autorité de certification racine.

Comportement de la fonctionnalité

Les appareils compatibles avec TOFU affichent le comportement suivant lorsqu'un utilisateur se connecte à un réseau d'entreprise qui ne possède pas de clé publique authentifiée déjà installée.

Se connecter à un nouveau réseau via le sélecteur Wi-Fi

Sélectionnez un nouveau réseau d'entreprise dans le sélecteur Wi-Fi.

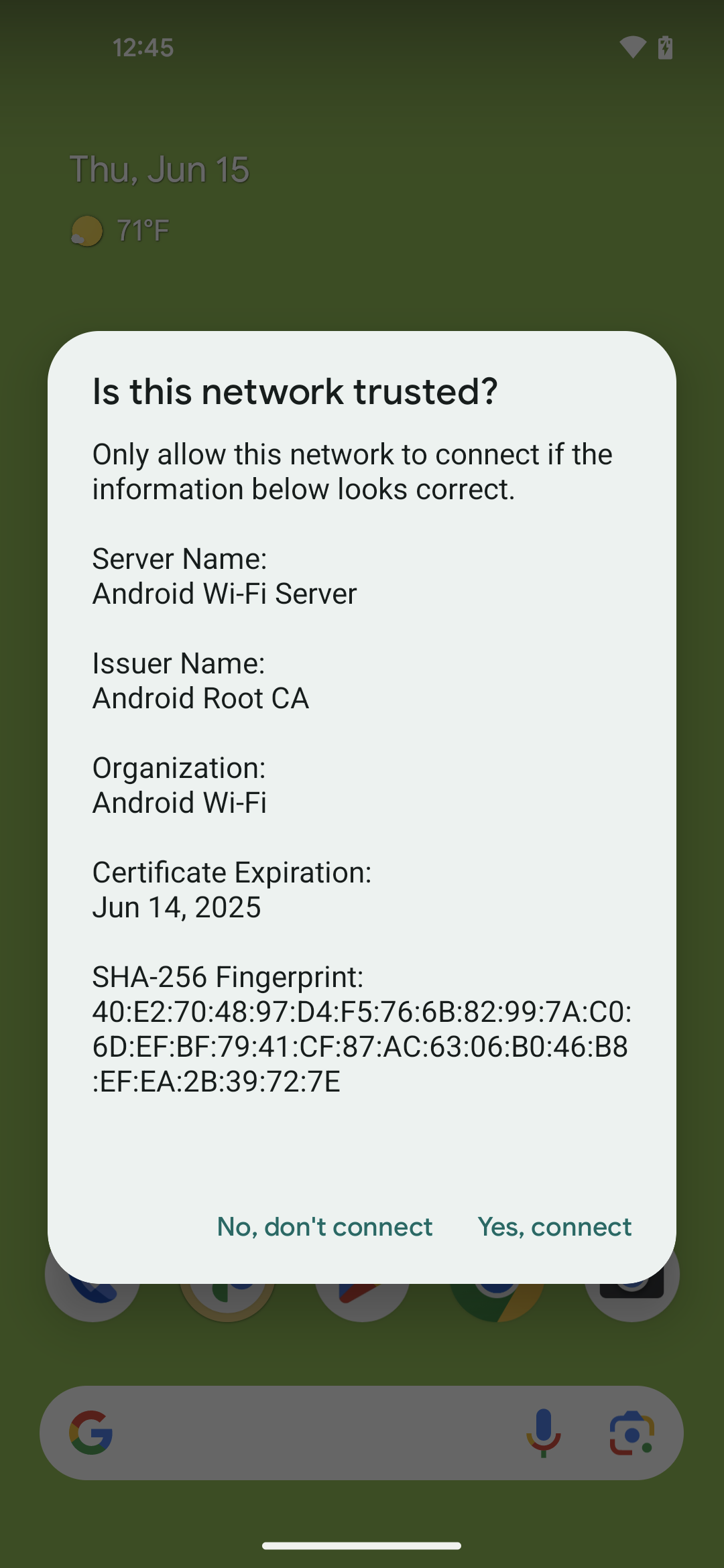

L'appareil affiche une boîte de dialogue (figure 1) pour confirmer si le réseau est fiable.

Appuyez sur Oui, se connecter pour accepter la connexion au réseau ou sur Non, ne pas se connecter pour la refuser.

Si vous appuyez sur Oui, se connecter, l'appareil configure automatiquement les paramètres de sécurité, se connecte au réseau et active la connexion automatique pour le réseau.

Si vous appuyez sur Non, ne pas se connecter, l'appareil se déconnecte du réseau et désactive la connexion automatique pour ce réseau.

Figure 1 : Boîte de dialogue pour la fonctionnalité TOFU

Se connecter à un réseau existant avec la connexion automatique activée

Lors de la connexion à un réseau d'entreprise dont la connexion automatique est activée, mais qui ne dispose pas d'un certificat CA valide, l'appareil se connecte automatiquement, puis affiche une notification persistante (non dismissible).

Appuyez sur la notification.

L'appareil affiche une boîte de dialogue (figure 1) pour confirmer si le réseau est fiable.

Appuyez sur Oui, se connecter pour accepter la connexion au réseau ou sur Non, ne pas se connecter pour la refuser.

Si vous appuyez sur Oui, se connecter, l'appareil configure automatiquement les paramètres de sécurité, se connecte au réseau et active la connexion automatique pour le réseau.

Si vous appuyez sur Non, ne pas se connecter, l'appareil se déconnecte du réseau et désactive la connexion automatique pour ce réseau.

Implémentation

Pour prendre en charge la fonctionnalité TOFU, implémentez les HAL de suppliant fournis dans le Projet Android Open Source (AOSP) à l'adresse /hardware/interfaces/wifi/supplicant/aidl/android/hardware/wifi/supplicant.

Les API publiques suivantes sont disponibles dans Android 13 pour être utilisées par les applications :

WifiManager#isTrustOnFirstUseSupported(): indique si l'appareil est compatible avec TOFU.WifiEnterpriseConfig#enableTrustOnFirstUse(boolean): active TOFU.WifiEnterpriseConfig#isTrustOnFirstUseEnabled(): indique si TOFU est activé.

Validation

Pour valider l'implémentation de TOFU sur votre appareil, utilisez les tests suivants :

- CTS :

CtsWifiTestCases - VTS :

VtsHalWifiSupplicantStaNetworkTargetTest