Android 13 या इसके बाद के वर्शन वाले डिवाइसों के लिए, Android, Trust on First Use (TOFU) ऑथेंटिकेशन के तरीके (RFC7435) के साथ काम करता है. इससे उपयोगकर्ता, सर्वर के इस्तेमाल किए गए रूट सीए को इंस्टॉल करके और सेव किए गए नेटवर्क में उसका डोमेन नाम सेट करके, किसी एंटरप्राइज़ (ईएपी) नेटवर्क पर भरोसा कर सकते हैं. TOFU की मदद से, डिवाइस को बिना पुष्टि की गई सार्वजनिक कुंजी मिलती है. ऐसा तब होता है, जब कोई उपयोगकर्ता पहली बार किसी एंटरप्राइज़ नेटवर्क से कनेक्ट करता है. साथ ही, यह कुंजी बाद के कनेक्शन के लिए भी सेव रहती है.

बैकग्राउंड

निजी नेटवर्क के लिए सिर्फ़ पासवर्ड की ज़रूरत होती है. हालांकि, एंटरप्राइज़ नेटवर्क में पब्लिक की इन्फ़्रास्ट्रक्चर (पीकेआई) ऑथेंटिकेशन का इस्तेमाल किया जाता है. इसके लिए, क्लाइंट को पहले से सर्टिफ़िकेट इंस्टॉल करने होते हैं. Android 11 या इससे पहले के वर्शन में, उपयोगकर्ता नेटवर्क सेटिंग में जाकर, सर्वर CA सर्टिफ़िकेट के लिए पुष्टि न करें विकल्प चुन सकते हैं. इससे, सर्वर साइड सर्टिफ़िकेट की पुष्टि नहीं की जाएगी. हालांकि, सुरक्षा को बेहतर बनाने और WPA R2 स्पेसिफ़िकेशन का पालन करने के लिए, Android 12 ने एंटरप्राइज़ नेटवर्क के लिए सर्वर सर्टिफ़िकेट की पुष्टि करने की सुविधा शुरू की है. इस अतिरिक्त शर्त की वजह से, उपयोगकर्ताओं को परेशानी हो रही है. उन्हें ऐसे नेटवर्क के लिए, सीए सर्टिफ़िकेट इंस्टॉल करना होगा. टीओएफ़यू, उपयोगकर्ताओं को पीकेआई पर आधारित एंटरप्राइज़ नेटवर्क से कनेक्ट करने का तरीका उपलब्ध कराता है. इसके लिए, उपयोगकर्ताओं को रूट सीए को स्वीकार करना होता है.

सुविधा का व्यवहार

जब कोई उपयोगकर्ता ऐसे एंटरप्राइज़ नेटवर्क से कनेक्ट करता है जिसमें पहले से इंस्टॉल की गई, पुष्टि की गई सार्वजनिक कुंजी नहीं होती है, तो TOFU की सुविधा वाले डिवाइसों पर यह व्यवहार दिखता है.

वाई-फ़ाई पिकर की मदद से नए नेटवर्क से कनेक्ट करना

वाई-फ़ाई पिकर में जाकर, कोई नया एंटरप्राइज़ नेटवर्क चुनें.

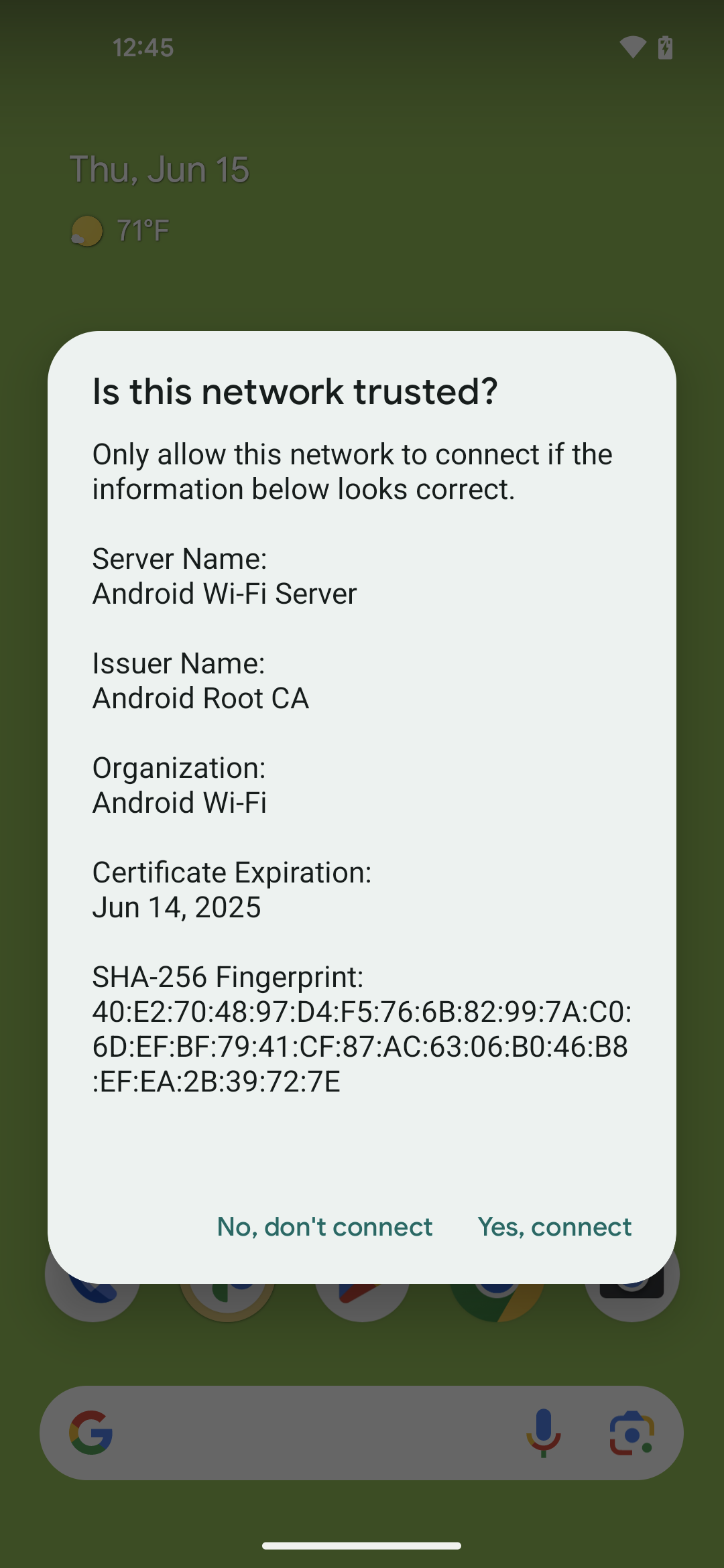

डिवाइस पर एक डायलॉग (पहली इमेज) दिखता है. इससे यह पुष्टि की जाती है कि नेटवर्क भरोसेमंद है या नहीं.

नेटवर्क कनेक्शन स्वीकार करने के लिए, हां, कनेक्ट करें पर टैप करें. अस्वीकार करने के लिए, नहीं, कनेक्ट न करें पर टैप करें.

हां, कनेक्ट करें पर टैप करने से, डिवाइस सुरक्षा से जुड़े पैरामीटर अपने-आप कॉन्फ़िगर कर लेता है. साथ ही, नेटवर्क से कनेक्ट हो जाता है और नेटवर्क के लिए, अपने-आप कनेक्ट होने की सुविधा चालू कर देता है.

नहीं, कनेक्ट न करें पर टैप करने से, डिवाइस नेटवर्क से डिसकनेक्ट हो जाता है. साथ ही, नेटवर्क के लिए अपने-आप कनेक्ट होने की सुविधा बंद हो जाती है.

पहली इमेज. TOFU सुविधा के लिए डायलॉग बॉक्स

अपने-आप कनेक्ट होने की सुविधा चालू करके, मौजूदा नेटवर्क से कनेक्ट करना

जब किसी ऐसे एंटरप्राइज़ नेटवर्क से कनेक्ट किया जाता है जिसमें ऑटो-कनेक्ट की सुविधा चालू होती है, लेकिन उसके पास मान्य CA सर्टिफ़िकेट नहीं होता है, तो डिवाइस अपने-आप कनेक्ट हो जाता है. इसके बाद, एक स्टिकी (हटाया नहीं जा सकने वाला) सूचना दिखती है.

नोटिफ़िकेशन पर टैप करें.

डिवाइस पर एक डायलॉग (पहली इमेज) दिखता है. इससे यह पुष्टि की जाती है कि नेटवर्क भरोसेमंद है या नहीं.

नेटवर्क कनेक्शन स्वीकार करने के लिए, हां, कनेक्ट करें पर टैप करें. अस्वीकार करने के लिए, नहीं, कनेक्ट न करें पर टैप करें.

हां, कनेक्ट करें पर टैप करने से, डिवाइस सुरक्षा से जुड़े पैरामीटर अपने-आप कॉन्फ़िगर कर लेता है. साथ ही, नेटवर्क से कनेक्ट हो जाता है और नेटवर्क के लिए, अपने-आप कनेक्ट होने की सुविधा चालू कर देता है.

नहीं, कनेक्ट न करें पर टैप करने से, डिवाइस नेटवर्क से डिसकनेक्ट हो जाता है. साथ ही, नेटवर्क के लिए अपने-आप कनेक्ट होने की सुविधा बंद हो जाती है.

लागू करना

टीओएफ़यू सुविधा के लिए, Android Open Source Project (AOSP) में दिए गए supplicant HAL लागू करें. इसके लिए, /hardware/interfaces/wifi/supplicant/aidl/android/hardware/wifi/supplicant पर जाएं.

Android 13 में, ऐप्लिकेशन के इस्तेमाल के लिए ये सार्वजनिक एपीआई उपलब्ध हैं:

WifiManager#isTrustOnFirstUseSupported(): इससे पता चलता है कि डिवाइस पर टीओएफ़यू की सुविधा काम करती है या नहीं.WifiEnterpriseConfig#enableTrustOnFirstUse(boolean): इससे टीओएफ़यू चालू होता है.WifiEnterpriseConfig#isTrustOnFirstUseEnabled(): इससे पता चलता है कि TOFU चालू है या नहीं.

Validation

अपने डिवाइस पर TOFU के लागू होने की पुष्टि करने के लिए, इन टेस्ट का इस्तेमाल करें:

- सीटीएस:

CtsWifiTestCases - वीटीएस:

VtsHalWifiSupplicantStaNetworkTargetTest