Производители оригинального оборудования и поставщики SoC, желающие реализовать обновления системы A/B, должны убедиться, что их загрузчик реализует HAL-уровень boot_control и передает правильные параметры ядру.

Реализовать управление загрузкой HAL

Загрузчики с поддержкой A/B должны реализовывать HAL-уровень boot_control в файле hardware/libhardware/include/hardware/boot_control.h . Вы можете протестировать реализации с помощью утилит system/extras/bootctl и system/extras/tests/bootloader/ .

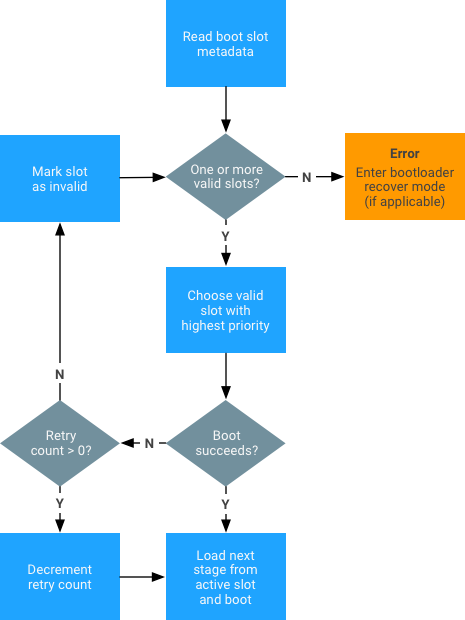

Вам также необходимо реализовать конечный автомат, показанный ниже:

Настройте ядро

Для внедрения обновлений системы A/B:

- Выберите следующую серию патчей ядра (при необходимости):

- Если загрузка выполняется без ramdisk и используется «загрузка в режиме восстановления», выберите android-review.googlesource.com/#/c/158491/ .

- Чтобы настроить dm-verity без ramdisk, выберите android-review.googlesource.com/#/q/status:merged+project:kernel/common+branch:android-3.18+topic:A_B_Changes_3.18 .

- Убедитесь, что аргументы командной строки ядра содержат следующие дополнительные аргументы:

skip_initramfs rootwait ro init=/init root="/dev/dm-0 dm=system none ro,0 1 android-verity <public-key-id> <path-to-system-partition>"<public-key-id>— это идентификатор открытого ключа, используемого для проверки подписи таблицы verity (подробности см. в dm-verity ). - Добавьте сертификат .X509, содержащий открытый ключ, в системную связку ключей:

- Скопируйте сертификат .X509, отформатированный в формате

.der, в корень каталогаkernel. Если сертификат .X509 отформатирован в формате.pem, используйте следующую командуopensslдля преобразования из формата.pemв формат.der:openssl x509 -in <x509-pem-certificate> -outform der -out <x509-der-certificate>

- Создайте

zImage, включив сертификат в системную связку ключей. Для проверки проверьте записьprocfs(требуется включениеKEYS_CONFIG_DEBUG_PROC_KEYS):angler:/# cat /proc/keys 1c8a217e I------ 1 perm 1f010000 0 0 asymmetri Android: 7e4333f9bba00adfe0ede979e28ed1920492b40f: X509.RSA 0492b40f [] 2d454e3e I------ 1 perm 1f030000 0 0 keyring .system_keyring: 1/4

- Замените пробел на

#и передайте его как<public-key-id>в командной строке ядра. Например, передайтеAndroid:#7e4333f9bba00adfe0ede979e28ed1920492b40fвместо<public-key-id>.

- Скопируйте сертификат .X509, отформатированный в формате

Установить переменные сборки

Загрузчики с поддержкой A/B должны соответствовать следующим критериям переменных сборки:

| Необходимо определить для цели A/B |

/device/google/marlin/+/android-7.1.0_r1/device-common.mk . При желании вы можете выполнить шаг dex2oat после установки (но до перезагрузки), описанный в разделе «Компиляция» . |

|---|---|

| Настоятельно рекомендуется для таргетинга A/B |

|

| Невозможно определить цель A/B |

|

| Необязательно для отладочных сборок | PRODUCT_PACKAGES_DEBUG += update_engine_client |

Установить разделы (слоты)

Устройствам A/B не нужен раздел восстановления или раздел кэша, поскольку Android больше не использует эти разделы. Раздел данных теперь используется для загружаемого пакета OTA, а код образа восстановления находится в загрузочном разделе. Все разделы, прошедшие A/B-обработку, должны иметь следующие имена (слоты всегда имеют имена a , b и т. д.): boot_a , boot_b , system_a , system_b , vendor_a , vendor_b .

Кэш

Для обновлений, отличных от A/B, раздел кэша использовался для хранения загруженных OTA-пакетов и временного хранения блоков при применении обновлений. Не существовало единого способа определения размера раздела кэша: его размер зависел от того, какие обновления вы хотели применить. В худшем случае размер раздела кэша был бы равен размеру образа системы. При обновлениях A/B нет необходимости хранить блоки (поскольку запись всегда выполняется в раздел, который в данный момент не используется), а при потоковой передаче A/B нет необходимости загружать весь пакет OTA перед его применением.

Восстановление

RAM-диск восстановления теперь содержится в файле boot.img . При переходе в режим восстановления загрузчик не может добавить опцию skip_initramfs в командную строку ядра.

Для обновлений, отличных от A/B, раздел восстановления содержит код, используемый для применения обновлений. Обновления A/B применяются с помощью update_engine работающего в обычном загруженном образе системы. Существует также режим восстановления, используемый для сброса к заводским настройкам и загрузки пакетов обновлений извне (отсюда и название «восстановление»). Код и данные для режима восстановления хранятся в обычном загрузочном разделе на RAM-диске; для загрузки образа системы загрузчик сообщает ядру пропустить RAM-диск (в противном случае устройство загружается в режиме восстановления). Режим восстановления небольшой (и большая его часть уже находится в загрузочном разделе), поэтому размер загрузочного раздела не увеличивается.

Fstab

Аргумент slotselect должен присутствовать в строке для разделов A/B. Например:

<path-to-block-device>/vendor /vendor ext4 ro wait,verify=<path-to-block-device>/metadata,slotselect

Ни один раздел не должен иметь имя vendor . Вместо этого будет выбран раздел vendor_a или vendor_b , который будет смонтирован в точке монтирования /vendor .

Аргументы слота ядра

Текущий суффикс слота должен передаваться либо через определенный узел дерева устройств (DT) ( /firmware/android/slot_suffix ), либо через командную строку ядра androidboot.slot_suffix или аргумент bootconfig.

По умолчанию fastboot прошивает текущий слот на устройстве A/B. Если пакет обновления также содержит образы для другого, не текущего слота, fastboot прошивает и эти образы. Доступные варианты:

-

--slot SLOT. Переопределить поведение по умолчанию и предложить fastboot прошить слот, переданный в качестве аргумента. -

--set-active [ SLOT ]. Установить слот как активный. Если необязательный аргумент не указан, то текущий слот устанавливается как активный. -

fastboot --help. Получить подробную информацию о командах.

Если загрузчик поддерживает fastboot, он должен поддерживать команду set_active <slot> , которая устанавливает заданный слот активным в качестве текущего (при этом необходимо также снять флаг невозможности загрузки для этого слота и сбросить счётчик повторных попыток до значений по умолчанию). Загрузчик также должен поддерживать следующие переменные:

-

has-slot:<partition-base-name-without-suffix>. Возвращает «yes», если заданный раздел поддерживает слоты, и «no» в противном случае. -

current-slot. Возвращает суффикс слота, с которого будет выполнена загрузка. -

slot-count. Возвращает целое число, представляющее количество доступных слотов. В настоящее время поддерживается два слота, поэтому это значение равно2. -

slot-successful:<slot-suffix>. Возвращает «yes», если указанный слот отмечен как успешно загружаемый, и «no» в противном случае. -

slot-unbootable:<slot-suffix>. Возвращает «yes», если указанный слот помечен как незагружаемый, и «no» в противном случае. -

slot-retry-count:<slot-suffix>. Количество оставшихся попыток загрузки указанного слота.

Чтобы просмотреть все переменные, выполните fastboot getvar all .

Генерация OTA-пакетов

Инструменты для создания пакетов OTA используют те же команды, что и для устройств, не поддерживающих A/B. Файл target_files.zip необходимо сгенерировать, определив переменные сборки для целевой платформы A/B. Инструменты для создания пакетов OTA автоматически идентифицируют и генерируют пакеты в формате для средства обновления A/B.

Примеры:

- Чтобы создать полный OTA:

./build/make/tools/releasetools/ota_from_target_files \ dist_output/tardis-target_files.zip \ ota_update.zip - Чтобы создать инкрементный OTA:

./build/make/tools/releasetools/ota_from_target_files \ -i PREVIOUS-tardis-target_files.zip \ dist_output/tardis-target_files.zip \ incremental_ota_update.zip

Настроить разделы

update_engine может обновить любую пару разделов A/B, определённых на одном диске. Пара разделов имеет общий префикс (например, system или boot ) и суффикс для каждого слота (например, _a ). Список разделов, для которых генератор полезной нагрузки определяет обновление, настраивается переменной AB_OTA_PARTITIONS .

Например, если включена пара разделов bootloader_a и booloader_b ( _a и _b — суффиксы слотов), вы можете обновить эти разделы, указав следующее в конфигурации продукта или платы:

AB_OTA_PARTITIONS := \ boot \ system \ bootloader

Все разделы, обновляемые update_engine не должны изменяться остальной частью системы. Во время инкрементальных или дельта- обновлений двоичные данные из текущего слота используются для генерации данных в новом слоте. Любое изменение может привести к тому, что данные нового слота не пройдут проверку во время процесса обновления, что приведет к сбою обновления.

Настроить пост-установку

Вы можете настроить этап пост-установки по-разному для каждого обновлённого раздела, используя набор пар «ключ-значение». Чтобы запустить программу, расположенную в /system/usr/bin/postinst в новом образе, укажите путь относительно корня файловой системы в системном разделе.

Например, usr/bin/postinst — это system/usr/bin/postinst (если RAM-диск не используется). Кроме того, укажите тип файловой системы для передачи в системный вызов mount(2) . Добавьте следующее в .mk -файлы продукта или устройства (если применимо):

AB_OTA_POSTINSTALL_CONFIG += \ RUN_POSTINSTALL_system=true \ POSTINSTALL_PATH_system=usr/bin/postinst \ FILESYSTEM_TYPE_system=ext4

Компиляция приложений

Приложения можно скомпилировать в фоновом режиме перед перезагрузкой с использованием нового образа системы. Для компиляции приложений в фоновом режиме добавьте следующее в конфигурацию устройства (в файл device.mk продукта):

- Включите собственные компоненты в сборку, чтобы гарантировать компиляцию скрипта и двоичных файлов и их включение в образ системы.

# A/B OTA dexopt package PRODUCT_PACKAGES += otapreopt_script

- Подключите скрипт компиляции к

update_engine, чтобы он запускался как шаг после установки.# A/B OTA dexopt update_engine hookup AB_OTA_POSTINSTALL_CONFIG += \ RUN_POSTINSTALL_system=true \ POSTINSTALL_PATH_system=system/bin/otapreopt_script \ FILESYSTEM_TYPE_system=ext4 \ POSTINSTALL_OPTIONAL_system=true

За помощью по установке предустановленных файлов в неиспользуемый второй системный раздел обратитесь к разделу Установка файлов DEX_PREOPT при первой загрузке .