بالنسبة إلى الأجهزة التي تعمل بالإصدار 13 من نظام التشغيل Android أو الإصدارات الأحدث، يتيح نظام التشغيل Android استخدام طريقة المصادقة "الثقة عند الاستخدام الأول" (TOFU) (RFC7435)، ما يتيح للمستخدمين الوثوق بشبكة مؤسسة (EAP) من خلال تثبيت شهادة المرجع المصدّق الجذر المستخدَمة من قِبل الخادم وتحديد اسم نطاقها في شبكة محفوظة. تسمح ميزة TOFU للجهاز بالحصول على مفتاح عام غير مصادق عليه عندما يتصل المستخدم لأول مرة بشبكة مؤسسة، والاحتفاظ بالمفتاح لعمليات الاتصال اللاحقة.

الخلفية

مقارنةً بالشبكات الشخصية التي تتطلّب كلمة مرور فقط، تستخدم شبكات المؤسسات مصادقة البنية التحتية للمفتاح العام (PKI)، والتي تتطلّب أن يثبّت العميل الشهادات مسبقًا. في نظام التشغيل Android 11 أو الإصدارات الأقدم، يمكن للمستخدمين اختيار الخيار عدم التحقّق من الصحة لشهادة مرجع تصديق الخادم في إعدادات الشبكة، ما يؤدي إلى تجاوز عملية التحقّق من صحة شهادة الخادم. ومع ذلك، لتعزيز الأمان والامتثال لمواصفات WPA R2، فرض نظام التشغيل Android 12 شرطًا على شبكات المؤسسات يقضي بالتحقّق من صحة شهادة الخادم. وقد شكّل هذا الشرط الإضافي عائقًا أمام المستخدمين لأنّهم يحتاجون إلى تثبيت شهادة مرجع مصدق لهذه الشبكات. توفّر ميزة TOFU طريقة للمستخدمين للاتصال بشبكة مؤسسة تستند إلى البنية الأساسية للمفاتيح العامة (PKI) من خلال قبول مرجع التصديق الأساسي.

سلوك الميزة

تعرض الأجهزة المتوافقة مع TOFU السلوك التالي عندما يتصل المستخدم بشبكة مؤسسة لا تحتوي على مفتاح عام مثبَّت مسبقًا تمت مصادقته.

الاتصال بشبكة جديدة من خلال أداة اختيار شبكة Wi-Fi

اختَر شبكة مؤسسة جديدة في أداة اختيار شبكة Wi-Fi.

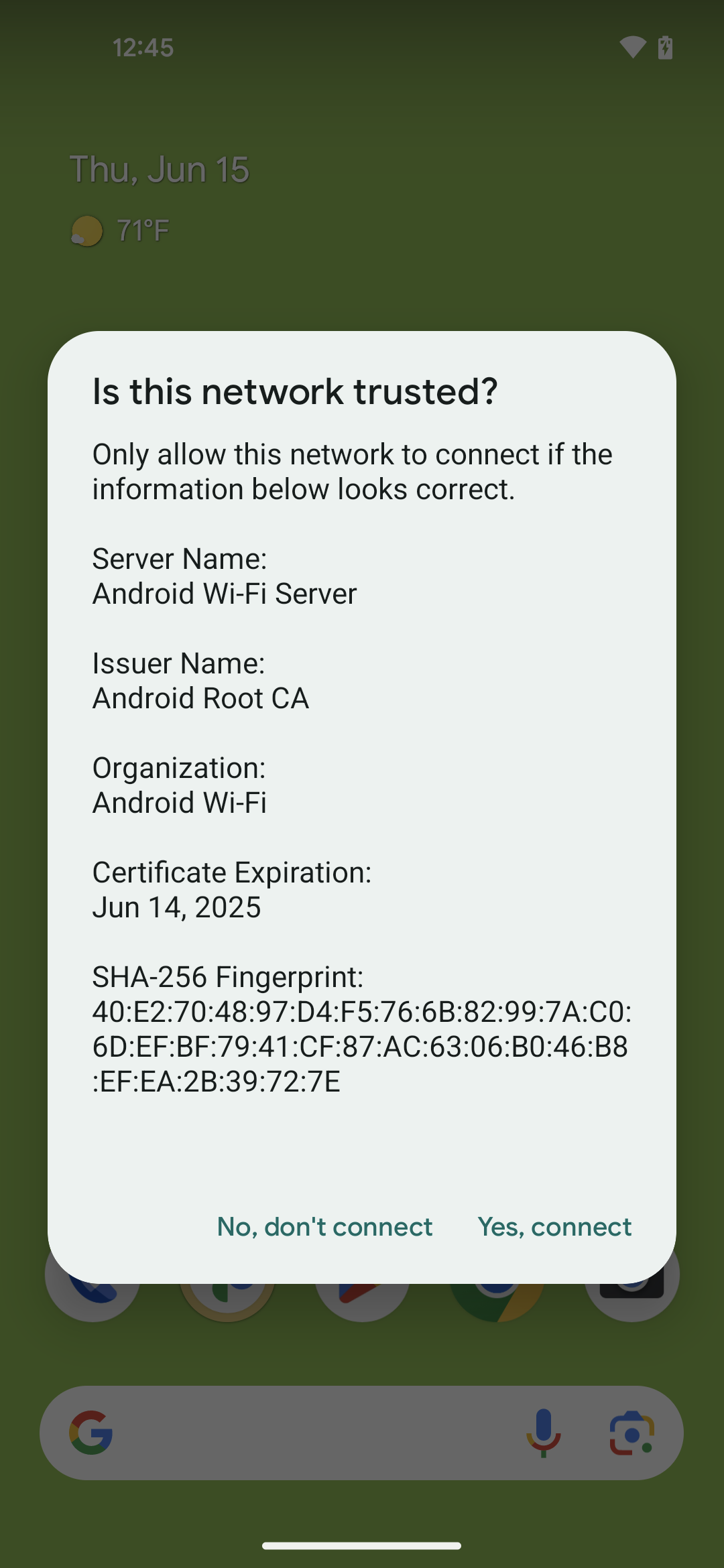

يعرض الجهاز مربّع حوار (الشكل 1) لتأكيد ما إذا كانت الشبكة موثوقة.

انقر على نعم، أريد الاتصال لقبول الاتصال بالشبكة، أو انقر على لا، لا أريد الاتصال للرفض.

إذا نقرت على نعم، أريد الاتصال، سيضبط الجهاز تلقائيًا معلمات الأمان ويتصل بالشبكة ويفعّل ميزة الاتصال التلقائي بالشبكة.

إذا نقرت على لا، عدم الاتصال، سيتم قطع اتصال الجهاز بالشبكة وإيقاف ميزة الاتصال التلقائي بها.

الشكل 1. مربّع حوار لميزة TOFU

الاتصال بالشبكة الحالية مع تفعيل ميزة "الاتصال التلقائي"

عند الاتصال بشبكة مؤسسة تم تفعيل ميزة الاتصال التلقائي فيها ولكنها لا تتضمّن شهادة مرجع مصدق صالحة، يتصل الجهاز تلقائيًا، ثم يعرض إشعارًا ثابتًا (لا يمكن إغلاقه).

انقر على الإشعار.

يعرض الجهاز مربّع حوار (الشكل 1) لتأكيد ما إذا كانت الشبكة موثوقة.

انقر على نعم، أريد الاتصال لقبول الاتصال بالشبكة، أو انقر على لا، لا أريد الاتصال للرفض.

إذا نقرت على نعم، أريد الاتصال، سيضبط الجهاز تلقائيًا معلمات الأمان ويتصل بالشبكة ويفعّل ميزة الاتصال التلقائي بالشبكة.

إذا نقرت على لا، عدم الاتصال، سيتم قطع اتصال الجهاز بالشبكة وإيقاف ميزة الاتصال التلقائي بها.

التنفيذ

لاستخدام ميزة TOFU، عليك تنفيذ حِزم HAL الخاصة ببرنامج الطالب التي يتم توفيرها في

مشروع Android المفتوح المصدر (AOSP) على

/hardware/interfaces/wifi/supplicant/aidl/android/hardware/wifi/supplicant.

تتوفّر واجهات برمجة التطبيقات العامة التالية في نظام التشغيل Android 13 لتستخدمها التطبيقات:

WifiManager#isTrustOnFirstUseSupported(): تشير إلى ما إذا كان الجهاز يتيح استخدام TOFU.-

WifiEnterpriseConfig#enableTrustOnFirstUse(boolean): تفعيل ميزة TOFU WifiEnterpriseConfig#isTrustOnFirstUseEnabled(): يشير إلى ما إذا كان TOFU مفعَّلاً.

التحقُّق

للتحقّق من صحة تنفيذ TOFU على جهازك، استخدِم الاختبارات التالية:

- CTS:

CtsWifiTestCases - VTS:

VtsHalWifiSupplicantStaNetworkTargetTest