Na tej stronie opisujemy, jak udostępniany jest GKI, w tym kwartalne i nadzwyczajne aktualizacje. Celem tej strony jest przekazanie producentom OEM wskazówek dotyczących tego, gdzie można pobrać GKI, oraz procesu wprowadzania awaryjnych poprawek poza pasmem. Producenci OEM mogą też skorzystać z informacji o opracowywaniu GKI, aby dowiedzieć się więcej o tym, jak współpracować z zespołem Android Kernel w celu optymalizacji jądra GKI pod kątem swoich produktów.

Częstotliwość publikowania wersji GKI

GKI jest udostępniany co kwartał po zamrożeniu KMI.

| Miesiąc wydania | a12-5.10 | a13-5.10 | a13-5.15 | a14-5.15 | a14-6.1 | a15-6.6* | a16-6.12* | a17-6.18* | |

|---|---|---|---|---|---|---|---|---|---|

| paź 2025 |

Odprawa zakończona |

16 paź | 1 października | 1 października | |||||

| Wstępne wczytywanie GKI gotowe | 31 października | 15 października | 15 października | ||||||

| Grudzień 2025 |

Odprawa zakończona |

1 grudnia | 1 grudnia | 1 grudnia | 1 grudnia | ||||

| Wstępne wczytywanie GKI gotowe | 15 grudnia | 15 grudnia | 15 grudnia | 15 grudnia | |||||

| sty 2026 |

Odprawa zakończona |

16 stycznia | 2 stycznia | 2 stycznia | |||||

| Wstępne wczytywanie GKI gotowe | 31 stycznia | 15 stycznia | 15 stycznia | ||||||

| lut 2026 |

Odprawa zakończona |

||||||||

| Wstępne wczytywanie GKI gotowe | |||||||||

| Mar 2026 |

Odprawa zakończona |

1 marca | 1 marca | 15 marca | |||||

| Wstępne wczytywanie GKI gotowe | 15 marca | 15 marca | 31 marca | ||||||

| Kwiecień 2026 |

Odprawa zakończona |

16 kwietnia | 16 kwietnia | 1 kwietnia | 1 kwietnia | ||||

| Wstępne wczytywanie GKI gotowe | 30 kwietnia | 30 kwietnia | 15 kwietnia | 15 kwietnia | |||||

| Maj 2026 |

Odprawa zakończona |

||||||||

| Wstępne wczytywanie GKI gotowe | |||||||||

| czerwca 2026 r. |

Odprawa zakończona |

1 cze | 15 cze | 15 cze | 1 cze | ||||

| Wstępne wczytywanie GKI gotowe | 15 cze | 30 czerwca | 30 czerwca | 15 cze | |||||

| lipiec 2026 r. |

Odprawa zakończona |

16 lipca | 16 lipca | 1 lipca | 1 lipca | ||||

| Wstępne wczytywanie GKI gotowe | 31 lipca | 31 lipca | 15 lipca | 15 lipca | |||||

| sierpnia 2026 r. |

Odprawa zakończona |

||||||||

| Wstępne wczytywanie GKI gotowe | |||||||||

| wrzesień 2026 r. |

Odprawa zakończona |

1 września | 16 września | 16 września | 1 września | ||||

| Wstępne wczytywanie GKI gotowe | 15 września | 30 września | 30 września | 15 września | |||||

| Październik 2026 |

Odprawa zakończona |

16 paź | 16 paź | 1 października | 1 października | ||||

| Wstępne wczytywanie GKI gotowe | 31 października | 31 października | 15 października | 15 października | |||||

| listopad 2026 r. |

Odprawa zakończona |

||||||||

| Wstępne wczytywanie GKI gotowe | |||||||||

| Grudzień 2026 |

Odprawa zakończona |

1 grudnia | 1 grudnia | 1 grudnia | 1 grudnia | ||||

| Wstępne wczytywanie GKI gotowe | 15 grudnia | 15 grudnia | 15 grudnia | 15 grudnia | |||||

Ważność kompilacji GKI dla producentów OEM

Producenci OEM mogą używać niedawno opublikowanego jądra GKI Androida. Producenci OEM mogą wprowadzać na rynek kompilacje z certyfikatem GKI, o ile są one zgodne z wymaganiami dotyczącymi jądra LTS (Long-Term Supported) określonymi w Biuletynie bezpieczeństwa w Androidzie.

Kwartalne wersje certyfikowane

Kwartalne wersje GKI zawierają przetestowany boot.img, który zawiera certyfikat wstawiony przez Google, aby potwierdzić, że pliki binarne zostały utworzone na podstawie znanego kodu źródłowego.

W każdym kwartale po dacie odcięcia wybierana jest kandydacka wersja kwartalna GKI (niecertyfikowana). Po wybraniu wersji kandydującej do publikacji kwartalnego nowe zmiany nie będą akceptowane w wydaniu z tego miesiąca. W okresie zamkniętego okna można wprowadzać tylko poprawki błędów, które powodują niepowodzenie testu. Wersja kandydująca do publikacji przechodzi zapewnianie jakości opisaną w sekcji dotyczącej kwalifikacji GKI, aby sprawdzić, czy testy zgodności są zaliczane w przypadku kompilacji GSI+GKI na urządzeniu referencyjnym i Cuttlefish.

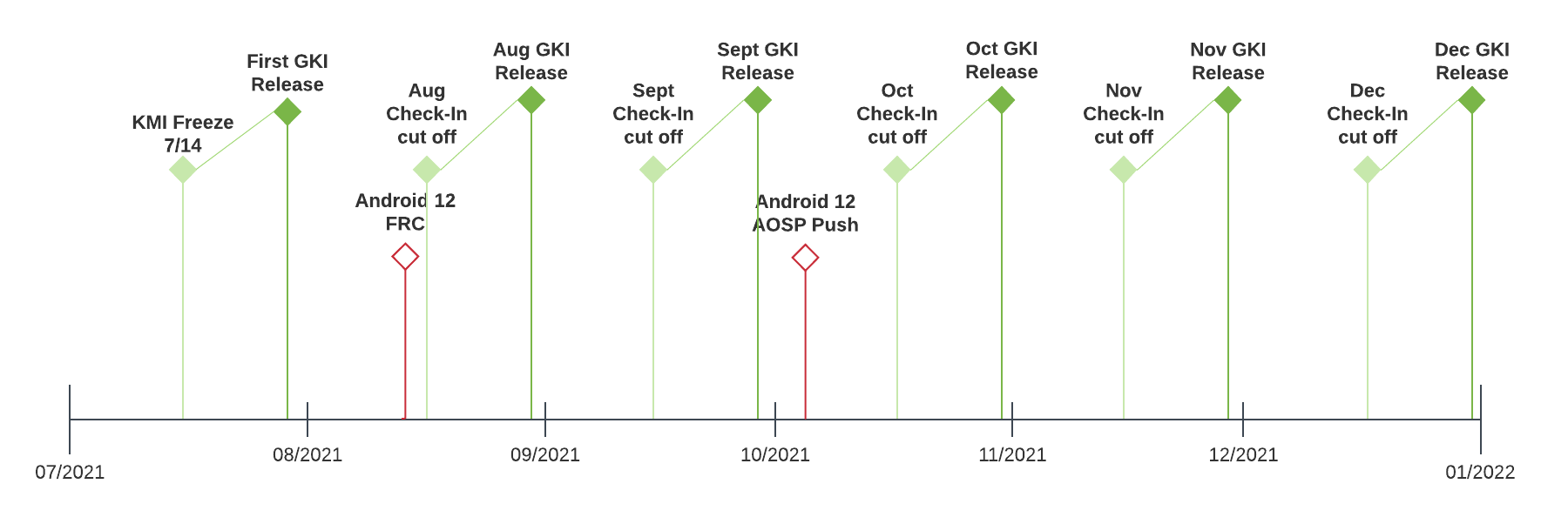

Rysunek 1. Harmonogram wersji GKI

Rysunek 1. Harmonogram wersji GKI

Wymagania dotyczące GKI

| Rodzaje kompilacji GKI | Egzekwowanie jakości | Notes |

|---|---|---|

| Kwartalny (certyfikowany) | Testowanie na urządzeniu Cuttlefish

|

|

| Ponowne spiny (certyfikowane) | Testowanie na urządzeniu Cuttlefish

|

|

Gdzie uzyskać artefakty kompilacji

Producenci OEM mogą pobierać artefakty wszystkich wersji ze strony ci.android.com.

Więcej informacji o CI, w tym wyniki testów, znajdziesz na panelu Android Continuous Integration.

Najczęstsze pytania

Oto odpowiedzi na najczęstsze pytania dotyczące procesu wydawania GKI.

Czy można utworzyć nowy plik binarny GKI na podstawie już opublikowanego GKI?

Tak, jest to tzw. ponowne losowanie. Proces respin jest obsługiwany, o ile wydana kompilacja GKI (na podstawie której zgłaszane jest żądanie respin) jest zgodna z wymaganiami LTS w Biuletynie bezpieczeństwa w Androidzie (ASB).

Czy można odtworzyć pliki binarne GKI?

Tak, oto przykład:

GKI 2.0

5.10 kernel prebuilts from build 7364300

https://ci.android.com/builds/submitted/7364300/kernel_aarch64/latest

Aby odtworzyć przykład, pobierz plik manifest_$id.xml i uruchom to polecenie:

repo init -u https://android.googlesource.com/kernel/manifestmv manifest_7364300.xml .repo/manifestsrepo init -m manifest_7364300.xml --depth=1repo sync # build the GKI images # You may want to use LTO=thin to build faster for developmentBUILD_CONFIG=common/build.config.gki.aarch64 build/build.sh # (optional) build virtual platform modulesBUILD_CONFIG=common-modules/virtual-device/build.config.virtual_device.aarch64 build/build.sh

Kopię artefaktu GKI możesz pobrać z out/.../dist.

Czy plik binarny GKI (w tym poprawka awaryjna) został utworzony na podstawie najnowszego kodu?

Nie. Ponowne kompilacje zawierają tylko poprawki, które są dodawane do wybranych kwartalnych certyfikowanych jąder. Te ponowne kompilacje zawierają wszystkie poprawki błędów blokujących wprowadzenie na rynek, zgłoszone do danego momentu przez producentów OEM korzystających z odpowiedniej podstawowej wersji kwartalnej. Poniżej znajdziesz przykład, jak może wyglądać taka sytuacja.

- OEM1 i OEM2 decydują się na użycie binarnej wersji GKI z listopada 2021 r.

- OEM1 i OEM2 wykrywają problemy, które wymagają poprawek. Te poprawki mogą się różnić lub być takie same.

- Wersje binarne z listopada 2021 r. zawierają poprawki blokujące uruchomienie zgłoszone przez OEM1 i OEM2 w okresie ponownego wydania, ale nic więcej.

- Problemy wymienione w drugim punkcie są też uwzględniane w kolejnych kwartalnych wersjach GKI.

W październikowej wersji ponownej znajdują się wszystkie poprawki przesłane przez producentów OEM, ale inne poprawki OEM mają na nas wpływ, ponieważ nie zostały specjalnie przetestowane na naszych produktach. Czy można uwzględnić tylko naszą poprawkę?

Nie jest to możliwe. Ścieżka ponownego przesyłania dla poszczególnych producentów OEM nie jest skalowalna. Zespół GKI dokładnie sprawdza każdą zmianę wprowadzaną w wersjach respin i testuje ją na wszystkich dostępnych urządzeniach, zanim utworzy nową wersję. Jeśli zespół GKI stwierdzi, że problem dotyczy konkretnego producenta OEM, urządzenia lub modelu, może sprawdzić, czy kod dodany przez zmianę jest wykonywany tylko na urządzeniu, modelu lub SKU, którego dotyczy problem.

Główną zaletą ujednoliconych wersji jest to, że każde urządzenie korzystające z tej samej wersji bazowej może czerpać korzyści z innych urządzeń, zwłaszcza jeśli wykryte przez nie błędy są ogólne i mają zastosowanie do wszystkich użytkowników. Przykładem tego są błędy w jądrze systemu wykryte podczas testów przeprowadzanych przez operatorów.

Czy w określonych sytuacjach Google udostępnia konkretne informacje o łatkach OEM i scenariuszach problemów, aby producenci OEM mogli ocenić wpływ i ryzyko wdrożenia tych łatek w swoich produktach?

Google nie wprowadzi zmiany w wersji ponownej kompilacji, dopóki zespół GKI nie zrozumie problemu i nie zbierze wszystkich szczegółów. Możesz to sprawdzić w dzienniku zmian (komunikat zatwierdzenia). Google nie ujawnia, jakiego konkretnie urządzenia dotyczy problem, ale producenci OEM zawsze mogą znaleźć opis problemu i rozwiązanie w dzienniku zmian.