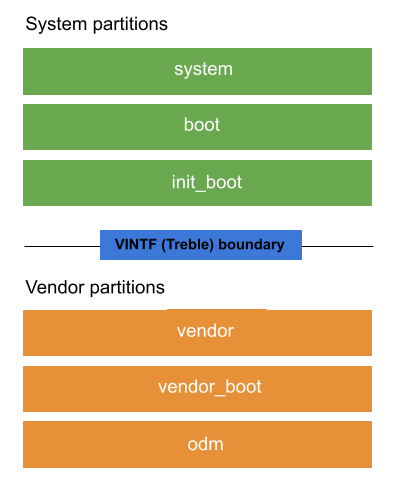

Urządzenia z Androidem zawierają kilka partycji, czyli określonych sekcji pamięci, które są używane do przechowywania konkretnych części oprogramowania urządzenia. Każda partycja zawiera obraz partycji (plik IMG) lub migawkę całego oprogramowania partycji. Rysunek 1 przedstawia układ podstawowych partycji na urządzeniu:

Rysunek 1. Układ partycji podstawowych.

Partycje są podzielone na 3 kategorie:

Partycje systemowe to partycje, które są aktualizowane podczas aktualizacji systemu operacyjnego i innych funkcji. Partycje

system,bootiinit_bootto podstawowe partycje systemowe.Partycje dostawcy zawierają kod specyficzny dla urządzenia i sprzętu, który po początkowym wydaniu może nigdy nie zostać zaktualizowany. Partycje

vendor,vendor_bootiodmto podstawowe partycje dostawcy.Partycje, których nie można aktualizować to partycje, których zawartość nie jest aktualizowana lub jest aktualizowana danymi użytkownika.

Kod w partycjach systemowych i dostawcy może wchodzić w interakcje za pomocą stabilnego interfejsu zwanego interfejsem dostawcy (VINTF).

Partycje systemowe

Poniżej znajdziesz listę wszystkich partycji systemowych i ich zastosowań:

bootpartycji. Ta partycja zawiera ogólny obraz jądra (GKI). Ta partycja zawiera też ogólny dysk RAM w urządzeniach z Androidem 12 i starszym. Więcej informacji o ogólnym dysku RAM znajdziesz w artykule Zawartość ogólnego obrazu dysku RAM.partycja

init_boot(Android 13 i nowsze wersje); Ta partycja zawiera ogólny dysk RAM. W Androidzie 11 i 12 ogólny dysk RAM znajduje się w partycjiboot.systempartycji. Ta partycja zawiera obraz systemu używany w przypadku produktów OEM.system_extpartycji. Ta partycja zawiera zasoby systemowe i własne moduły systemowe, które rozszerzają wspólny obraz systemu w partycjisystem.system_dlkmpartycji. Ta partycja zawiera moduły GKI. Więcej informacji o tej partycji znajdziesz w artykule Implementowanie partycji modułu GKI.productpartycji. Ta partycja może zawierać moduły specyficzne dla produktu, które nie są powiązane z żadnymi innymi partycjami.pvmfwpartycji. Ta partycja przechowuje chronione oprogramowanie sprzętowe maszyny wirtualnej (pvmfw), które jest pierwszym kodem uruchamianym na chronionych maszynach wirtualnych. Więcej informacji znajdziesz w artykule Oprogramowanie układowe chronionej maszyny wirtualnej.generic_bootloaderpartycji. Ta partycja zawiera ogólny program rozruchowy.

Partycje dostawcy

Poniżej znajdziesz listę wszystkich partycji dostawców i ich zastosowań:

vendor_bootpartycji. Ta partycja zawiera kod rozruchowy specyficzny dla dostawcy. Więcej informacji znajdziesz w artykule Partycje rozruchowe dostawcy.recoverypartycji. Ta partycja zawiera obraz przywracania, który jest uruchamiany podczas procesu aktualizacji bezprzewodowej (OTA). Urządzenia obsługujące bezproblemowe aktualizacje mogą przechowywać obrazy odzyskiwania jako dysk RAM zawarty w obraziebootlubinit_boot. Więcej informacji o automatycznych aktualizacjach znajdziesz w artykule Aktualizacje A/B (automatyczne).miscpartycji. Ta partycja jest używana przez partycję odzyskiwania i ma rozmiar co najmniej 4 KB.vbmetapartycji. Ta partycja zawiera informacje o zweryfikowanym rozruchu dla wszystkich partycji. Te informacje potwierdzają, że obrazy zainstalowane w każdej partycji są zaufane. Więcej informacji o weryfikacji podczas uruchamiania znajdziesz w artykule Weryfikacja podczas uruchamiania.vendorpartycji. Ta partycja zawiera wszystkie pliki binarne, które są specyficzne dla dostawcy i nie są wystarczająco ogólne, aby można je było rozpowszechniać w ramach AOSP.vendor_dlkmpartycji. Ta partycja zawiera moduły jądra dostawcy. Przechowując moduły jądra dostawcy w tej partycji zamiast w partycjivendor, możesz aktualizować moduły jądra bez aktualizowania partycjivendor. Więcej informacji znajdziesz w artykule Partycje DKLM dostawcy i producenta ODM.odmpartycji. Ta partycja zawiera dostosowania producenta oryginalnego sprzętu (ODM) do pakietów obsługi płyty (BSP) dostawcy układu SOC. Takie dostosowania umożliwiają producentom ODM zastępowanie lub dostosowywanie komponentów SoC oraz wdrażanie modułów jądra dla komponentów specyficznych dla płyty, demonów i funkcji specyficznych dla ODM w warstwach abstrakcji sprzętu (HAL). Ta partycja jest opcjonalna. Zwykle ta partycja zawiera dostosowania, dzięki czemu urządzenia mogą używać jednego obrazu dostawcy w przypadku wielu SKU sprzętu. Więcej informacji znajdziesz w artykule Partycje ODM.odm_dlkmpartycji. Ta partycja jest przeznaczona do przechowywania modułów jądra ODM. Przechowywanie modułów jądra ODM w tej partycji zamiast w partycjiodmumożliwia aktualizowanie modułów jądra ODM bez aktualizowania partycjiodm. Więcej informacji znajdziesz w artykule Partycje DKLM dostawcy i producenta ODM.radiopartycji. Ta partycja zawiera obraz radia i jest potrzebna tylko w przypadku urządzeń, które mają radio z oprogramowaniem przeznaczonym do radia na osobnej partycji.

Partycje, których nie można aktualizować

Poniżej znajdziesz listę wszystkich partycji, których nie można aktualizować, oraz ich zastosowania:

cachepartycji. Ta partycja zawiera dane tymczasowe i jest opcjonalna, jeśli urządzenie korzysta z bezproblemowych aktualizacji. Ta partycja nie musi być zapisywalna z poziomu programu rozruchowego, ale musi być usuwalna. Rozmiar partycji zależy od typu urządzenia i dostępności miejsca nauserdata. Zwykle wystarczy 50–100 MB.userdatapartycji. Ta partycja zawiera aplikacje zainstalowane przez użytkownika i dane, w tym dane dostosowywania.metadatapartycji. Jeśli urządzenie korzysta z szyfrowania metadanych, ta partycja zawiera klucz szyfrowania metadanych. Rozmiar tej partycji wynosi co najmniej 16 MB, nie jest ona zaszyfrowana, a jej dane nie są zapisywane w postaci migawek. Ta partycja jest usuwana, gdy urządzenie jest resetowane do ustawień fabrycznych.

Reguły i rekomendacje dotyczące aktualizacji partycji

Zalecamy aktualizowanie wszystkich partycji systemowych jako całości i wszystkich partycji dostawcy jako kolejnej całości. Aktualizując zestaw partycji jako całość, możesz sprawdzić, czy interfejsy między obrazami w każdej partycji pozostają stabilne.

Niezależnie od tego, jak zaktualizujesz partycje, musisz zaktualizować te partycje ze względu na silnie powiązane zależności i brak stabilnych interfejsów API:

- Partycje

bootisystem_dlkm - partycje

init_boot,system,system_extiproduct;

Partycje dynamiczne

Urządzenia z Androidem 11 i nowszym mogą obsługiwać partycje dynamiczne, czyli system partycjonowania przestrzeni użytkownika w Androidzie, który umożliwia tworzenie, zmianę rozmiaru i usuwanie partycji podczas aktualizacji bezprzewodowych (OTA). Więcej informacji znajdziesz w artykule Partycje dynamiczne.

Wersje produktu Soong

System kompilacji Soong używa wariantów obrazów do dzielenia zależności kompilacji. Moduły natywne (/build/soong/cc) mogą zmieniać moduły procesów systemowych na wariant podstawowy, a moduły procesów dostawcy na wariant dostawcy. Moduł w jednym wariancie obrazu nie może łączyć się z innymi modułami w innym wariancie obrazu.

W Androidzie 12 lub nowszym moduł systemowyvendor_available: true tworzy wariant dostawcy oprócz wariantu podstawowego. Aby utworzyć wersję produktu, musisz zdefiniować atrybut product_available: true. Niektóre biblioteki VNDK bez product_available: true nie są dostępne dla modułów produktu.